В последнее время 360 центр безопасности обнаружил активно распространяющийся троян-КриптоМайнер, заразивший тридцать тысяч компьютеров за один день. Троян установлен с программными трещинами и плагинами. Настоятельно рекомендуется скачать программное обеспечение с официальных сайтов вместо неизвестных источников. Мы назвали его «WinstarNssmMiner3», поскольку он имеет аналогичное поведение с «WinstarNssmMiner».

Анализ

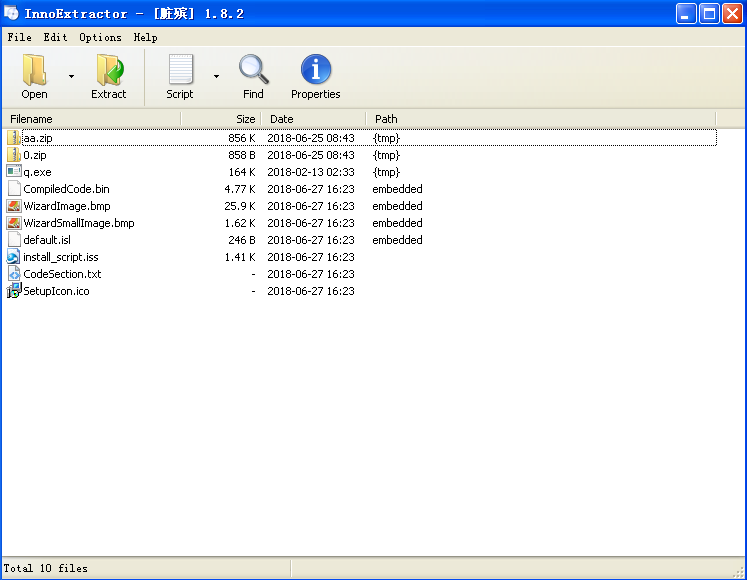

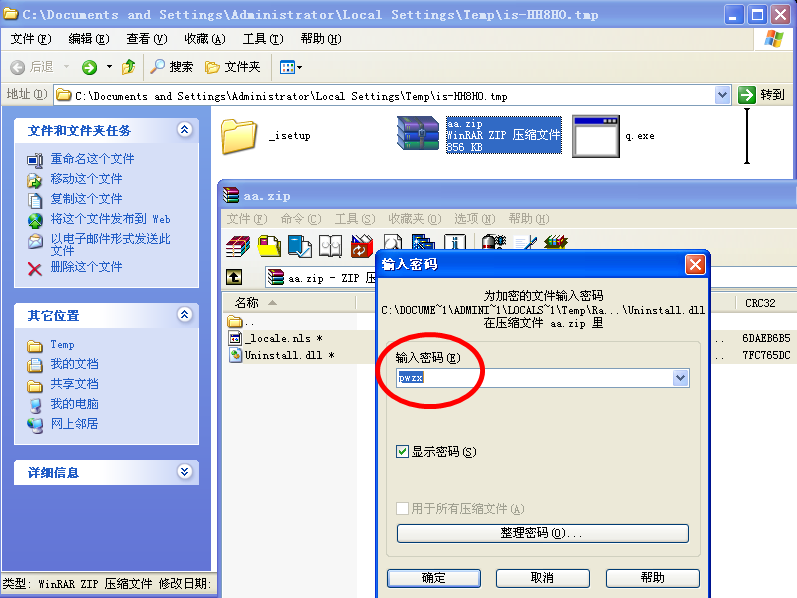

Новый троян построен с использованием формата Inno вместо MSI и маскируется, изменяя его имя unzip.exe на q.exe.

Установщик запускает команду q.exe -o -P pwzx aa.zip для извлечения трояна

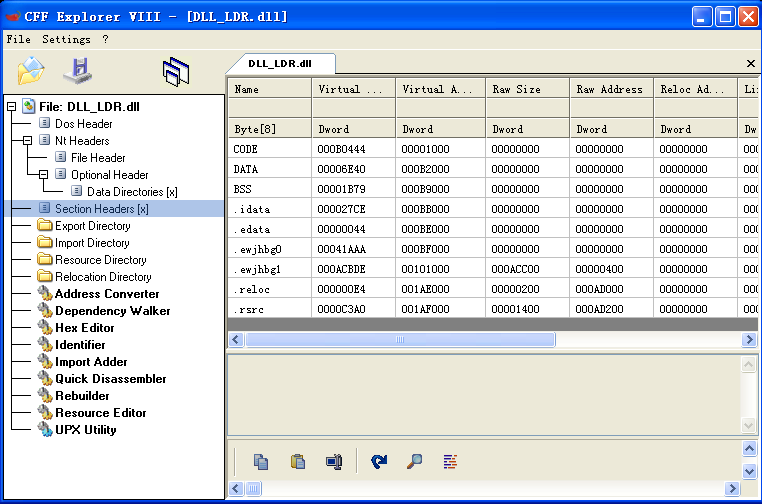

Извлеченный файл Uninstall.dll является загрузчиком трояна, а _locale.nls является зашифрованным основным скриптом. Загрузчик расшифровывает и запускает его в памяти.

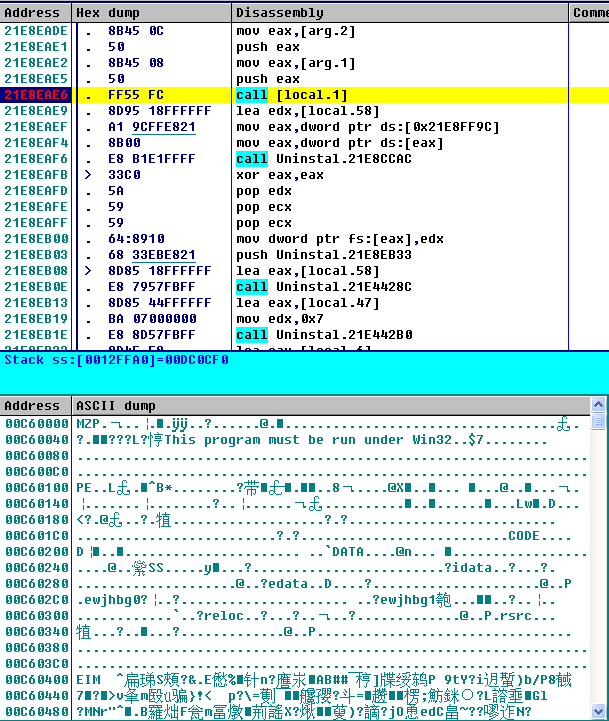

Расшифровать PE-файл _locale.ns в памяти и загрузить его.

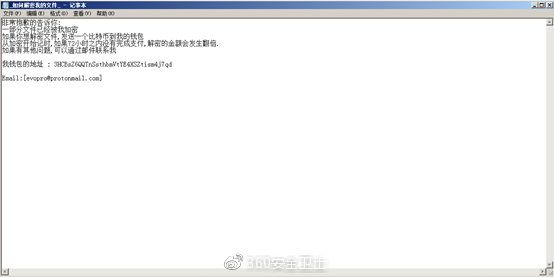

Дешифрованный троян запускается и начинает майнинг в памяти. Этот вариант трояна также использует VMP для защиты кода.

Троян создает запланированную задачу для поддержания активации на компьютере жертвы, как и предыдущая версия.

Троян создает запланированную задачу для поддержания активации на компьютере жертвы, как и предыдущая версия.

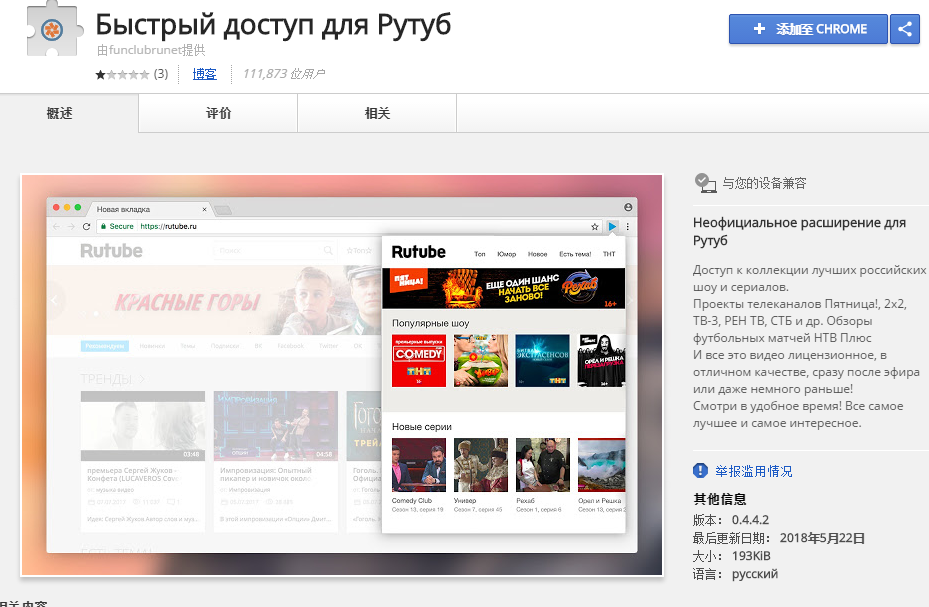

Кроме того, он создает вредоносный плагин Chrome.

Информация о плагине:

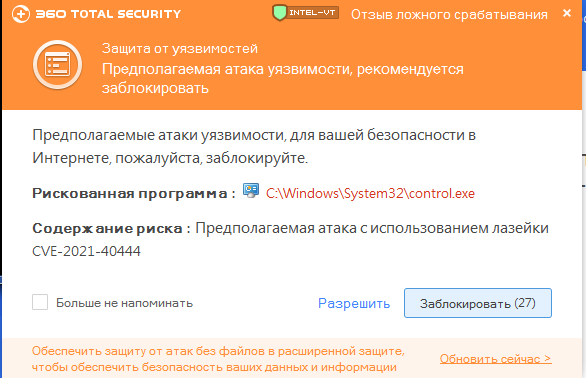

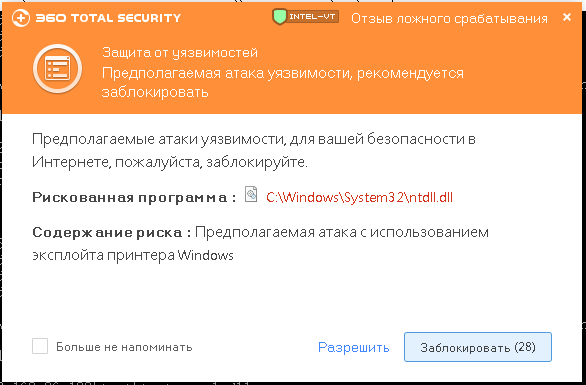

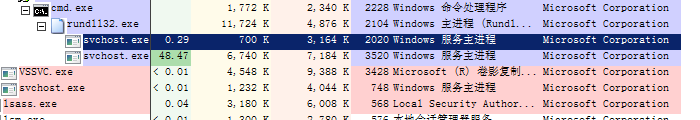

Он внедряет процесс svchost.exe для майнинга и занимает большенство CPU.

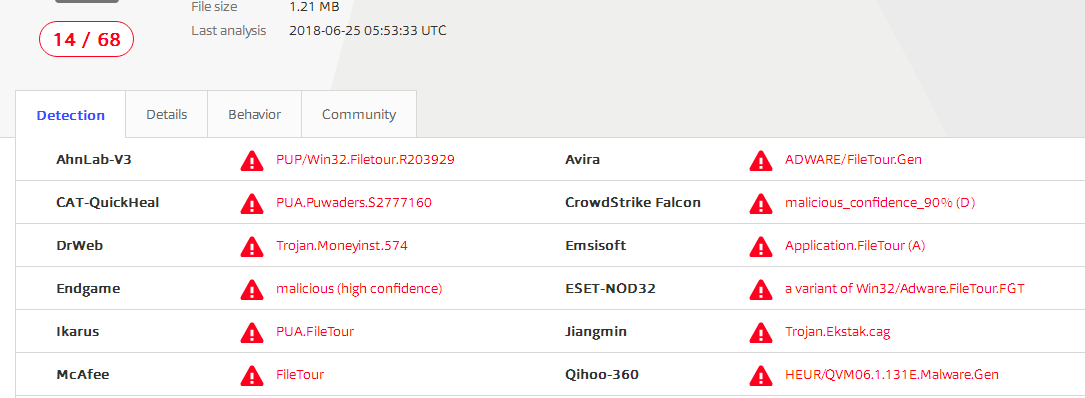

Состояние обнаружения установщика трояна :

Напоминание

В последние дни мы обнаружили, что многие трояны-КриптоМайнеры активно распространяются . Мы настоятельно рекомендуем пользователям включать антивирусное программное обеспечение при установке новых приложений. Пользователям также рекомендуется запускать проверку на вирусы с помощью 360 Total Security, чтобы не стать жертвой КриптоМайнера.

Подробнее о 360 Total Security