Introducción

Windows Activator ha sido una herramienta popular para que los atacantes diseminen virus troyanos. Últimamente, 360 Security Center encontró un tipo nuevo de ransomware, que se diseminaba disfrazado de Windows Activator. Mediante nuestro preciso análisis, descubrimos que este ransomware tiene una función de configuración oculta, que puede ver y modificar la clave y el pie de información usado para la encriptación, y también obtener la desencriptación de claves mediante esta interfaz.

Transmisión de virus

Imagen 1: Imagen 1: El Activator en lote con el ransomware

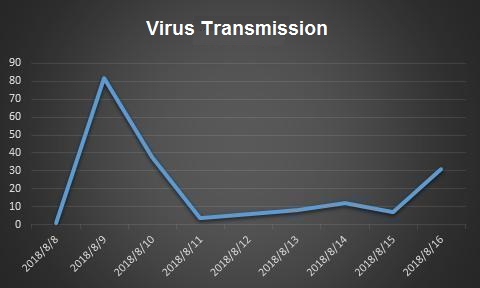

Los troyanos se incluyen en Windows Activator y se diseminan mediante algunos discos de red externos. El ransomware apareció por primera vez el 7 de agosto y se ha estado diseminando desde entonces. Aunque el troyano en sí ha sido interceptado por el software de seguridad, los usuarios aún lo están utilizando.

Imagen 2: Transmisión del virus

Análisis

Seleccionamos una de las muestras de troyano para su análisis:

Imagen 3: Icono de muestra de virus

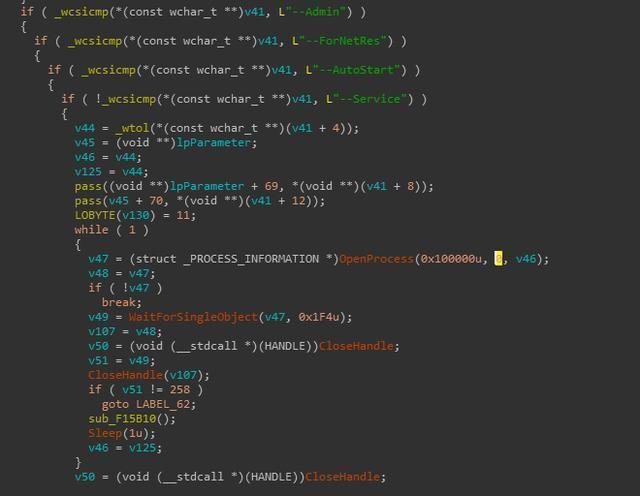

Tras iniciarse el virus, se iniciará de nuevo con parámetros para llevar a cabo diferentes funciones.

Las distintas funciones se llevan a cabo con distintos parámetros:

Imagen 4: Inicio del proceso.

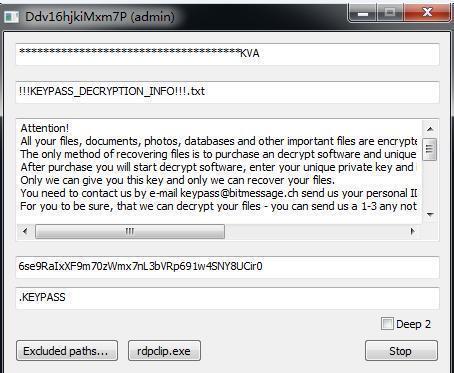

Funciones ocultas de depuración

Durante el análisis, descubrimos que el ransomware contiene un formulario oculto que se mostrará tras pulsar F8. Esta página de configuración permite a los usuarios configurar la siguiente información (obviamente es una función de debugging que viene con el virus):

* La clave del archivo encriptado

* El nombre de archivo del mensaje de extorsión

* Mensaje de extorsión

* ID personal del usuario

* El sufijo del archivo añadido

Imagen 5: Formulario de configuración 1

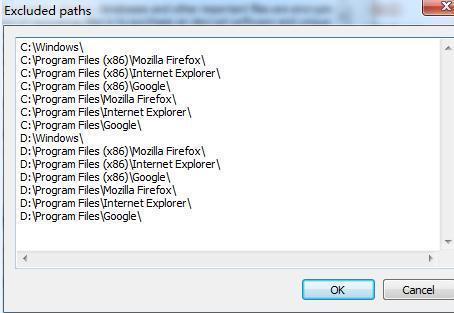

El ataque también puede configurar el directorio de archivos, que debería saltarse. Los contenidos del diálogo de abajo son los ajustes por defecto.

Imagen 6: Formulario de configuración 2

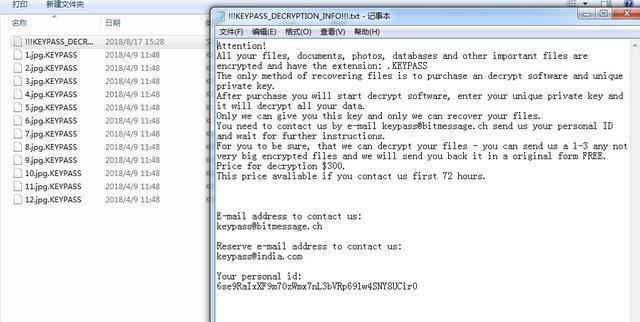

La imagen muestra la situación antes de que el archivo sea encriptado:

Imagen 7: El archivo encriptado tras modificar los ajustes

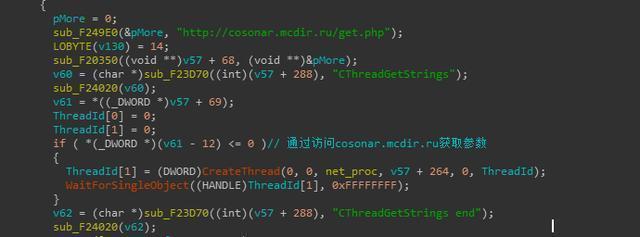

Mientras tanto, al no poder obtener los parámetros en sonar.mcdir.ru/get.php, el ransomware marcará la clave de encriptación por defecto y la id de usuario por defecto al proceso, y fijará el formulario.

Imagen 8: Obtener la clave e ID

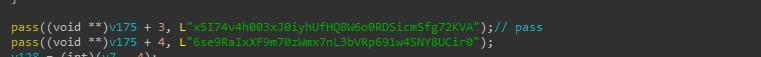

Imagen 9. Clave e ID de usuario por defecto

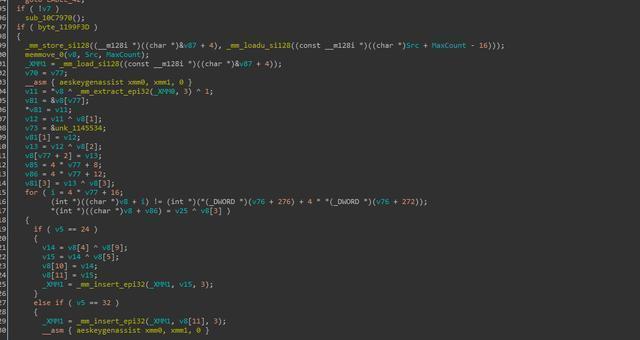

Encriptación de documentos

Al crear un virus ransomware, el creador suele usarse para llevar a cabo la función de encriptación al usar la biblioteca de encriptación Crypto proporcionada por Microsoft. Aún así, el ransomware usa la biblioteca de fuente abierta de CryptoPP. Para la encriptación de arcivos, el virus solo procesa los primeros 0x500000 bytes (alrededor de 5Mb) del archivo. Los archivos de mayor tamaño ya no encriptarán la última parte, y luego se llama al algoritmo AES para la encriptación. Esto dejó una oportunidad de desencriptar el archivo.

Imagen 10: Algoritmo AES usado para encriptar archivos

Recordatorio

Disfrazarse de software normale es un medio común para diseminar virus troyanos, especialmente varios tipos de software de cracking y de plug-in. Cuando los usuarios se encuentran con este tipo de ransomware, pueden protegerse mediante los siguientes métodos:

1. Los archivos descargados de páginas web desconocidas deben ejecutarse con el software antivirus activado.

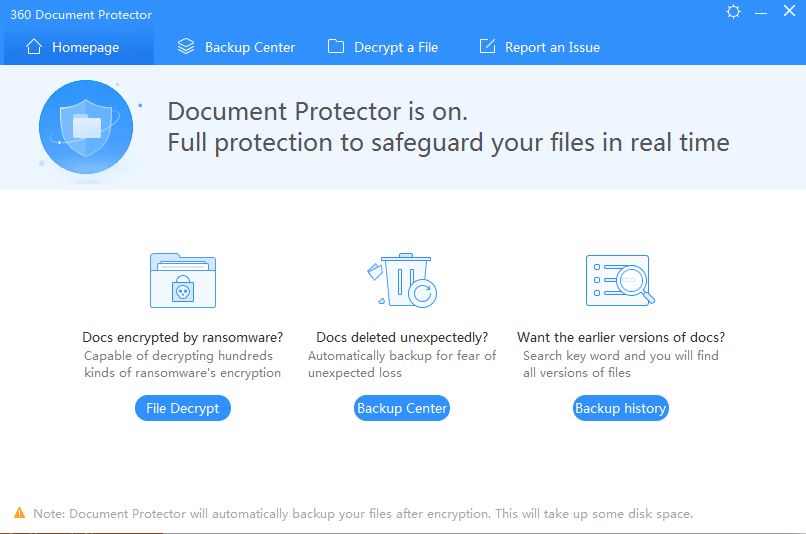

2. Proteger los archivos importantes con nuestra herramienta de “Protector de documentos”.

Imagen 11: 360 Protector de documentos

3. Hacer copias de seguridad de forma regular.

Más información sobre el 360 Total Security