Обычно финансовые учреждения, военные учреждения, ядерные объекты и отрасли энергетической инфраструктуры пользуют закрытую сеть,не имеющую доступ к интернету,чтобы защитить важные и секретные данные.По этой ситуации,хакеры не могут непосредственно атаковать эти цели,так как традиционные средства атаки не удастюся.Но под средой закрытой сети,защита абсолютна?

В последнее время новость электронного сигарета вызвала широкую озабоченность:

Специалисты в области информационной безопасности уверяют, что хакеры легко могут взломать компьютер при помощи электронной сигареты, сообщает «Экономика сегодня». Известно, что у электронных сигарет имеется стандартный USB-порт, при помощи которого к сигарете подключается зарядное устройство. Поскольку USB-порты унифицированы, то многие пользователи электронных сигарет заряжают их, подключая к своему ПК.

Специалисты же выяснили, что в аккумуляторных батареях этих популярных девайсов могут быть установлены специальные микрочипы, которые отвечают за взаимодействие устройства с ПК. Так что, используя модифицированную хакерами батарею, владелец электронной сигареты ставит под угрозу безопасность своих данных на компьютере.

Более подобных событий доказывают:

Закрытая сеть не представляет собой абсолютную безопасность,она только может изолировать компьтерные данные от сетевого доступа,не может болкировать передачу данных физическим носителем и доступ к физическому оборудованию,такому как: флэшке,СD, клавиатуре,мышке и другим физическим носителям.Небезопасные аппаратные обеспечения и носители передачи данных в изолированую сеть могут стать мостом доступа к изолированной сетью,использованный хакерами.

Какие способы,использованные хакерами,чтобы атаковать изолированную сеть?

1.Через USB-носители атаковать изолированную сеть и украсть важные данные.

Любой носитель ,доступ к зараженным компьютерам,будет внедрен вредоносными программами,весь диск станет станцией передачи данных,а также новым источником заражения.

Затем,если зараженный носитель используется для копирования данных в закрытой сети,будет заражать другие компьютеры,одновременно красть данные на компьютере и тайно хранить в носители.

2.Через захват CD-программного обеспечения для записи в системе Windows, атаковать закрытую сеть.

Это CD-диск станет источником вредоносной инфекции,если подключен к изолированной сети,и операторы компьютеров случайно запускают или устанавливают программное обеспечение в диске, хакеры успешно проникли в изолированную сеть.

3.Через свежую технологию «BadUSB»

Технология «BadUSB»,на самом деле,одна из самых популярных технологий атаки в области информационной безопасности,широко использованная хакерами в последние годы. «BadUSB»-использование вредоносного HID (Human InterfaceDevice, компьютер непосредственно взаимодействует с людьми, такого как клавиатура, мышка и т. Д.) и беспроводной сетевой карты для заражения изолированной сети.

Итак, что мы имеем в итоге:

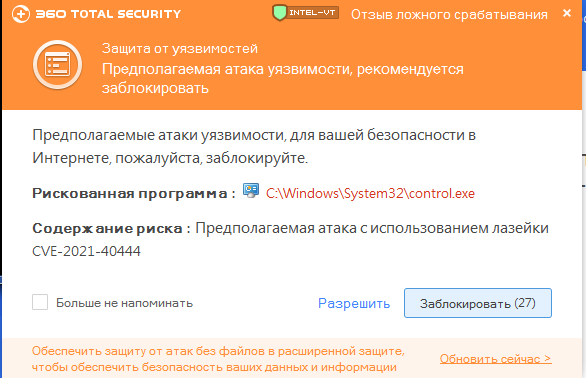

-Большинство пользователей и предприятий должно быстро установить последний патч от Microsoft для исправления уязвимости.

-Обновите 360 Total Security до последнией версии 9.2,чтобы получить самую мощную защиту.

—Приобрести Премиум 360 Total Security,чтобы полностью защитить свою конфиденциальность.

-Пользуйте 360 УНИЧТОЖИТЕЛЬ ДАННЫХ для того,чтобы уничтожить конфиденциальнные данные насвегда.

В то же время компьютерным операторам в изолированных сетях по-прежнему необходимо повысить осведомленность о безопасности,что закрытая сеть не означает абсолютную безопасность. Чтобы создать закрытую сеть по высокому уровени безопасности,в дополнение к установлению последних системных обновлений необходимо изолировать все внешние неуверенные носители для хранения данных и аппаратные устройства.

Подробнее о 360 Total Security