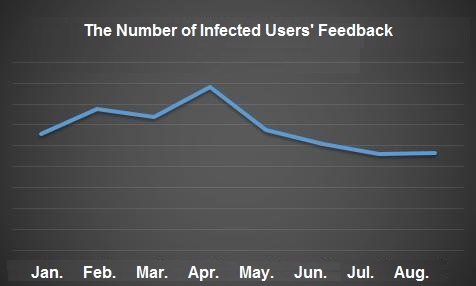

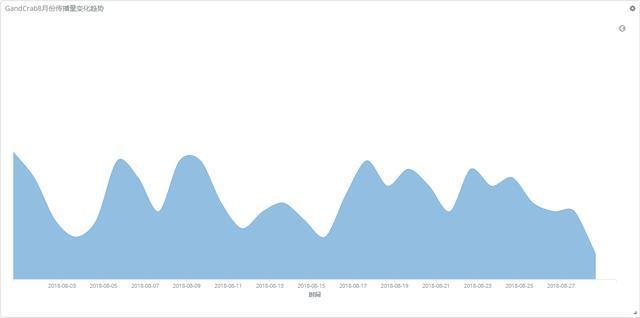

Программа-вымогатель создает серьезную угрозу безопасности данных предприятий и частных лиц. К счастью, 360 Internet Security Center проводит многогранный мониторинг и защиту от программ-вымогателей. Согласно отзывам наших пользователей, мы обнаружили, что число наших пользователей,атакованных программами-вымогателями, показывает незначительную тенденцию к росту в августе. Кроме того, наибольшее количество однодневных перехватов достигало более 6 миллионов раз, что в 200 миллионов раз больше, чем в предыдущем месяце.

Анализ

Статистика заражения программами-вымогателями в 2018 году показывает, что с июля по август число инфицированных пользователей имеет незначительную тенденцию к росту из-за появления KEYPASS, ACCDFISA и ONI. В то же время количество пользователей инфицированных GlbeImposter, также резко возросли после середины августа.

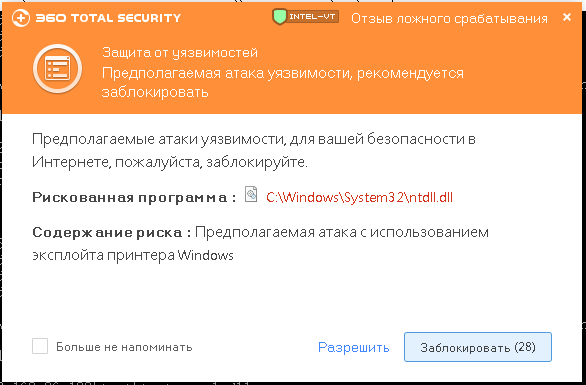

Из отзывов наших пользователей за август 2018 года значительно сокротилось количество программ-вымогателей, распространяемых через уязвимости программного обеспечения и системы. Способ распространения через сервер,который запустил протокол удаленного рабочего стола (rdp) по-прежнему остается первым выбором для хакеров. Чтобы атаковать rdp жертв, хакеры в основном использовали халатность администраторов серверов, которые устанавливали слабые пароли для учетных записей серверов. Хотя слабые пароли обычно настроены, чтобы сделать вход проще, но он оставляет быстрый канал для акат хакеров.

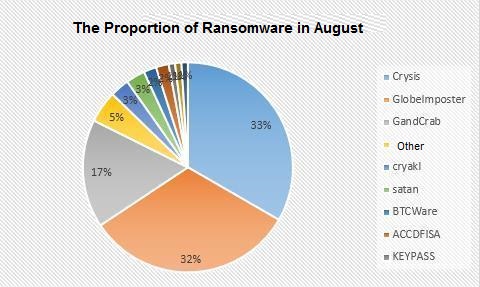

Проанализировав данные за август, мы обнаружили, что в середине августа стало известно, что два больших увеличения количества вымогательных инфекций были вызваны вспышкой GlobeImposter.

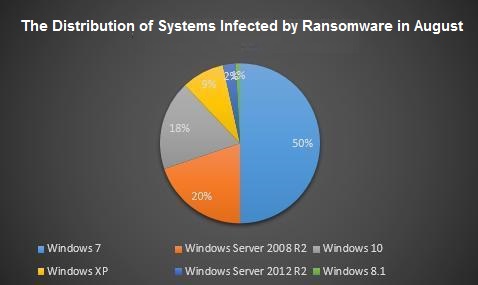

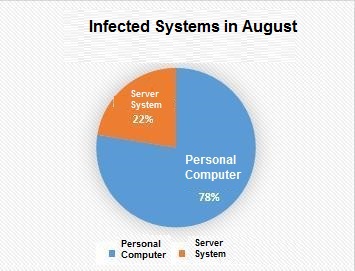

Для анализа зараженных систем объем заражения системы Windows 7 по-прежнему является самым большим.

Но по сравнению с зараженной системой в предыдущем месяце выяснилось, что с июля по август число зараженных систем увеличилось с 10% до 22%. Компромисс серверных систем обычно означает, что на предприятии все еще много машин находятся под угрозой. Существуют две основные причины, по которым серверы предприятия заражаются. Первым из них является открытие общих папок на предприятии и отсутствие надлежащего управления правами. Во-вторых, это машина, на которой включен протокол удаленного рабочего стола в интрасети. Безопасность сервера важна, и увеличение доли зараженных серверов означает, что риск программ-вымогателей значительно выше.

Последняя информация о кибератаках программ-вымогателей

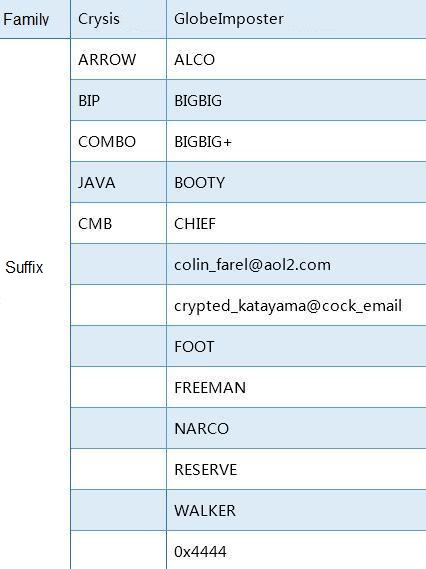

Семейство GlobeImposter и семейство Crysis по-прежнему являются основным направлением программ-вымогателей. Оба семейства имеют новые варианты суффикса в этом месяце (Crysis-cmb, Crysis-COMBO, GlobeImposter-NACRO, GlobeImposter-0x444), но образцы двух семейств не добавили новых функций.

Следующие суффиксы и новые варианты все еще используются обеими семействами.

Проведя исследование семейства GandCrab, мы обнаружили, что это семейство на сегодняшний день является самым распространенным способом по сравнению с другими. Это семейство программ-вымогателей может распространяться различными способами:

* Отправлять фишинговые письма, чтобы побудить пользователей открывать вложения. Используйте имя файла, аналогичное платежу # 72985.

* Атаковать компьютер, на котором запущен протокол удаленного рабочего стола, и попытаться получить пароль пользователя. Вручную установить программу-вымогатель на ПК пользователя.

* Распространение программ-вымогателей с использованием наборов эксплойтов RIG EK и GrandSoft EK.

* Замаскировать версию трещины программного обеспечения, чтобы заставить пользователей загружать и запустить файлы.

Ниже график изменений тренда семейства GandCrab, обнаруженных 360 Total Security в этом месяце.

В случае с обратной связью, которое мы получили в этом месяце, есть несколько случаев, когда пользователи были заражены путем доступа к поддельной странице загрузки версии трещины программного обеспечения. Пользователь обычно отключаете антивирус и загружает версию трещины программного обеспечения, что привело к тому,что большенство файлов зашифровано. Ниже приведена одна страница загрузки версии трещины программного обеспечения.

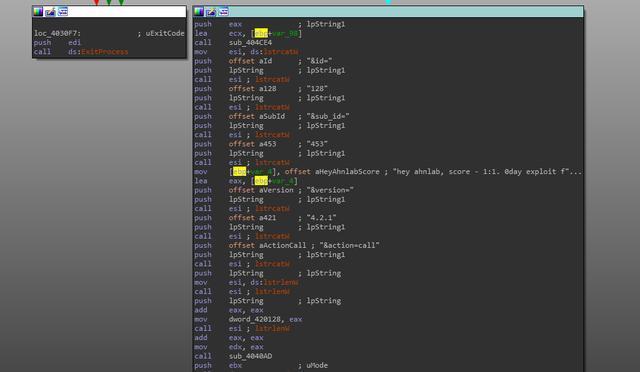

После того, как в прошлом месяце охранная компания в Южной Корее выпустила ключ GandCrab, была атакована разработчиками программы-вымогатели GandCrab. Начиная с версии 4.2, добавлен код атаки «Отказ в обслуживании» ,чтобы привести к сбою антивирусного программного обеспечения или системы.

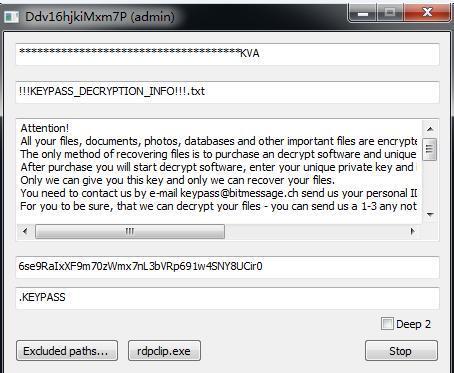

В августе исследователи 360 Security Center обнаружили новую программу-вымогатель KEYPASS. Она распространяется путем маскировки в качестве активатора Windows. У программы-вымогатели есть скрытая функция, которую можно активировать, нажав F8 после запуска программы-вымогатели. Эта скрытая функция позволяет разработчикам создавать собственные программы шифрования. Следующие изменения могут быть выполнены через интерфейс:

* Ключ для шифрования файлов

* Название файла информации вымогательства

* Сообщение о вымогательстве

* Идентификатор пользователя

* Суффикс зашифрованных файлов

Jigsaw — это программа-вымогатель, которая продаётся на черном рынке и также известен как «игра-головоломка». Семейство программ-вымогателей является одним из семейств , у которого больше всего вариантов. В этом месяце была обнаружена китайская версия программы-вымогатели, которая распространяется путем маскировки плагина, чтобы заманить пользователей скачать. Но эта программа-вымогатель написан на языке .NET и может быть запущен только в системе с .NET фреймворком.

Ниже контактные письма с рассылкой, используемые хакерами с августа (перечислены некоторые распространенные электронные письма):

Вывод

Атака программ-вымогателей на сервер стала основным направлением. Предприятия должны укреплять управления информационной безопасностью, особенно слабыми паролями, уязвимостями, совместным использованием файлов и удаленными рабочими столами. Вот несколько советов администраторам:

1. Не используйте одну и ту же учетную запись и пароль для нескольких компьютеров.

2. Пароль для входа должен быть сложным. Структура паролей должна быть комбинацией верхнего и нижнего регистра.

3. Общая папка важных данных должна быть настроена на контроль доступа и регулярное резервное копирование.

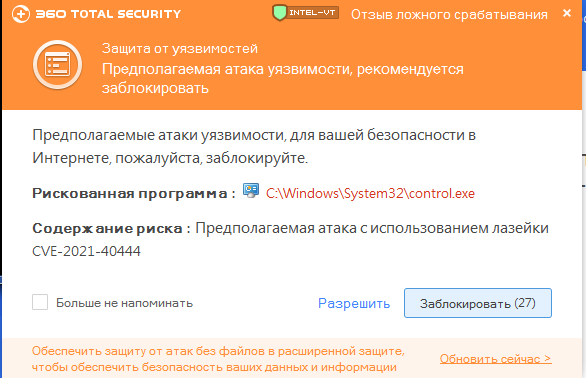

4. Регулярно обнаруживайте уязвимости в системах и программном обеспечении и исправляйте их во времени