Распространение вымогателей принесло серьезную угрозу безопасности как для предприяний, так и для частных лиц. 360 Total Security всесторонне контролирует и защищает от вымогателей. Согласно данным этого месяца, количество отзывов об услугах анти-вымогателей немного увеличилось , среди которых объем обратной связи GlobeImposter занимает первое место, и новый вымогатель GetCrypt заслуживает внимания.

В этом месяце Инструмент дешефр. По-вымагателей 360 добавил функцию дешифрования вымогателей X3m (со суффиксом firex3m), Planetary, JSWorm и GetCrypt.

Анализ данных вирусной инфекции

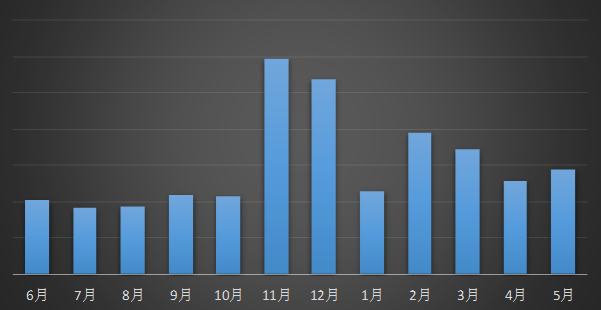

По сравнению с прошлым месяцем (апрель 2019 г.) количество отзывов об услугах анти-вымогателей немного увеличилось. Увеличение в основном включает в себя новый вымогатель GetCrypt и вымогатель Sodinokibi, который распространяться по электронной почте.

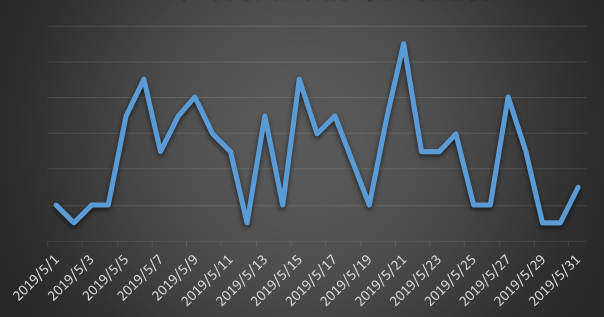

В соответствии с ситуацией обратной связи, количество отзывов больше в рабочие дни, чем в праздничные дни. Главным образом потому, что пользователи сразу найдут неисправности в машине в рабочие дни.

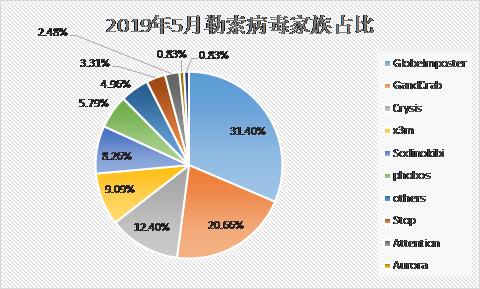

Согласно анализу доли семейства вымагателей в этом месяце, мы обнаружили, что семейство GlobeImposter составляло 31,4% в этом месяце, занимая первое место, затем семейство GandCrab, составлялющее 20,66%, и семейство Crysis, составляющее 12,4%.

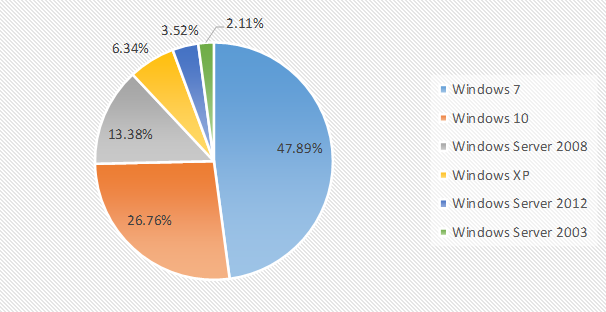

Согласно доле зараженных систем, тройку лидеров в этом месяце по-прежнему составляют Windows 7, Windows 10 и Windows Server 2008. Среди них система Windows 7 заняла первое место с 47,89%, что немного увеличилось по сравнению с 41,73% в предыдущем месяце.

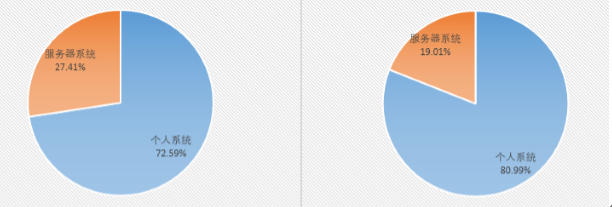

По сравнению с системой, зараженной в апреле и мае 2019 года, доля персональных систем в этом месяце увеличилась из-за Sodinokibi, который появился в начале апреля, мы ожидаем, что доля персональных систем увеличится в следующем месяце.

Анализ эпидемической ситуации вымогателей

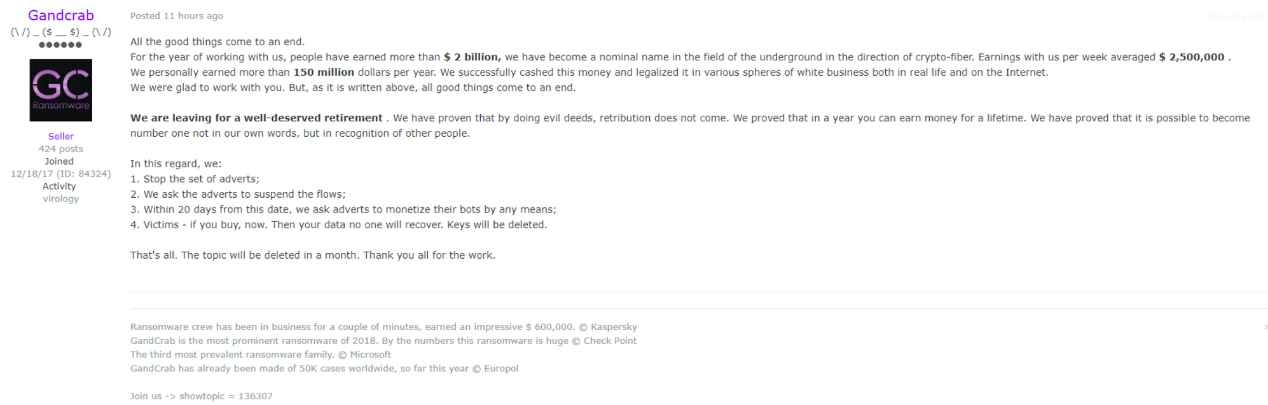

GandCrab

Объем распространения GandCrab начал постепенно снижаться с апреля. В середине апреля Sodinokibi начал занимать канал распространения GandCrab и занял все в мае. Недавно авторы GandCrab объявили, что совокупный доход GandCrab достиг 2 миллиардов долларов, а средняя недельная выгода составляет 2,5 миллиона долларов. Автор также объявил, что он остановит обслуживание GandCrab и удалит ключ. Инцидент GandCrab вызвал «злонамеренный пример», и мы прогнозируем, что все больше игроков из серых и черных промышленностей присоединятся к разряду создания и распространения вымогателей.

GetCrypt

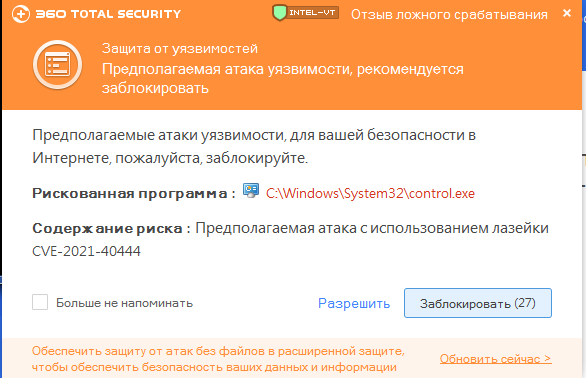

21 мая 360Total Security обнаружила, что вымогатель GetCrypt начал распространяться через уязвимость RigEK, воспользуя инструменты. 22 мая объем распространения достиг своего пика. 360 Total Security перехватывает более 1000 атак данного вируса каждый день, и в настоящее время мы отслеживали, что основным средством распространения являются сайты троянского коня. В Инструменте дешефр. По-вымагателей 360 добавили поддержку расшифровки данного вируса .

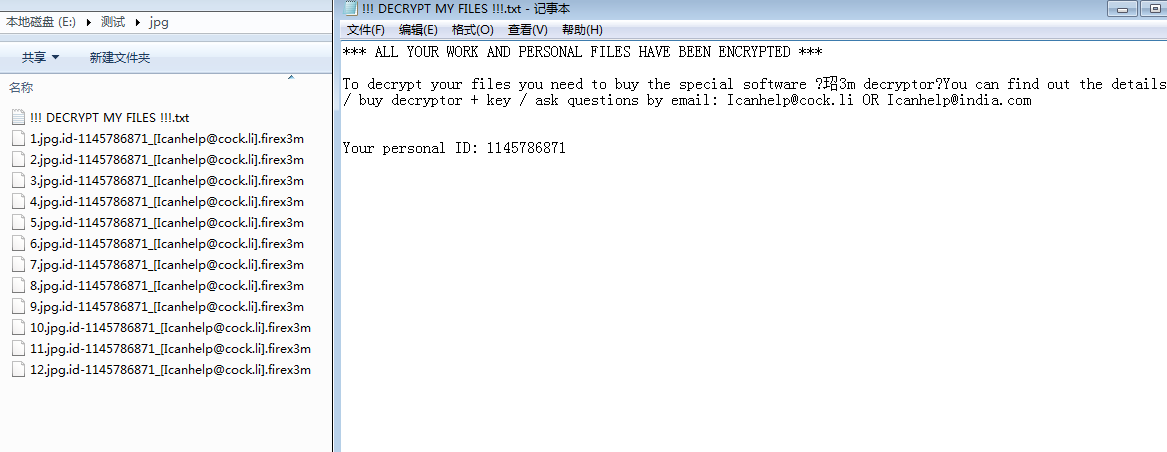

X3m

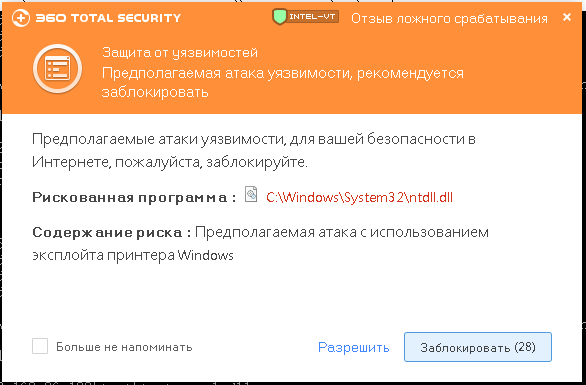

X3m впервые появился в 2016 году, но из-за небольшого количества распространения он не получил широкого внимания. Тем не менее, это распространение привело к заражению многочислительных систем отечественных предприятий и отдельных лиц. Данный вариант в основном использует грубую силу, чтобы получить пароль удаленного рабочего стола и вручную доставить вирус. Он изменяет суффикс файла на firex3m.

Этот вариант использует алгоритмы 3DES и RC4 для шифрования файлов,запишит ключ в локальный файл temp000000.txt. Так что вы можете использовать Инструмент дешефр. По-вымагателей 360, пока существует файл temp000000.txt.

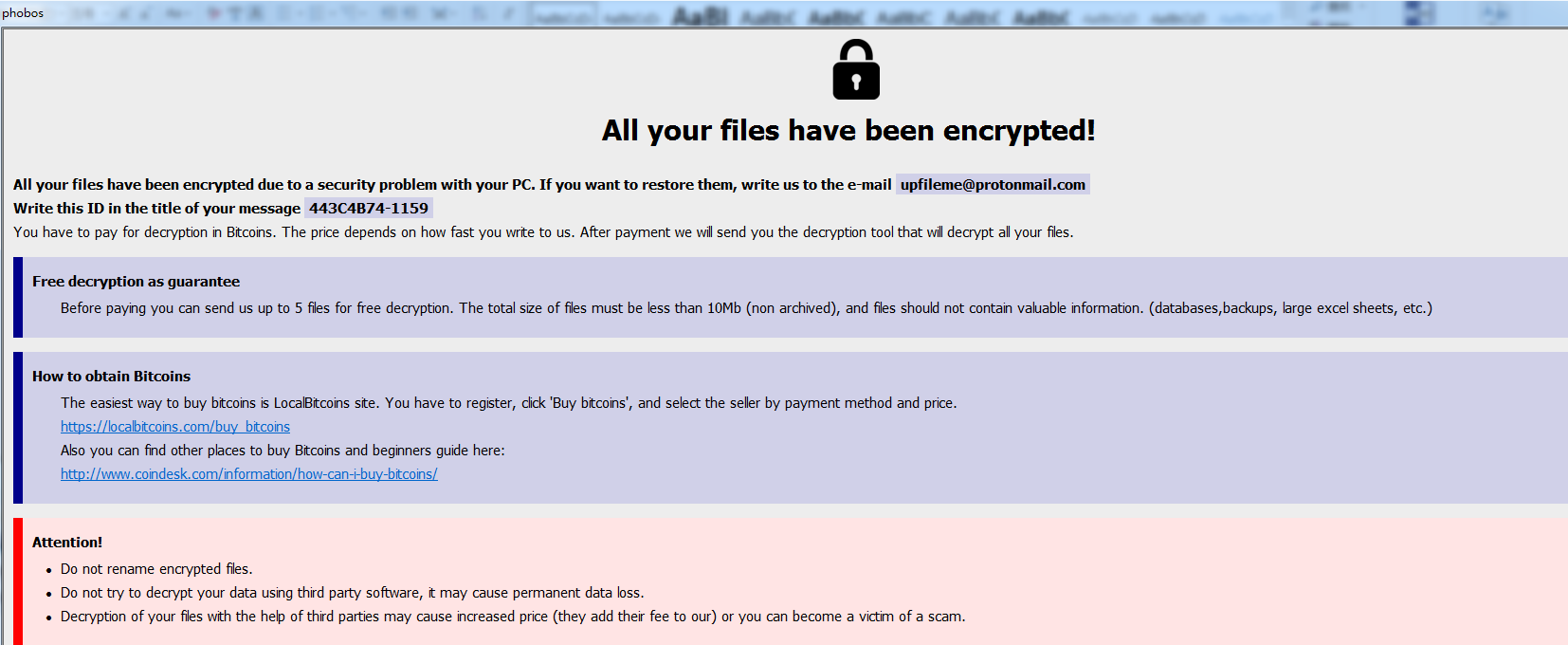

Phobos

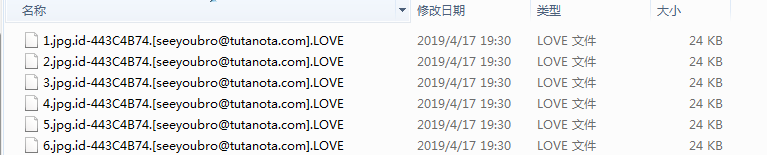

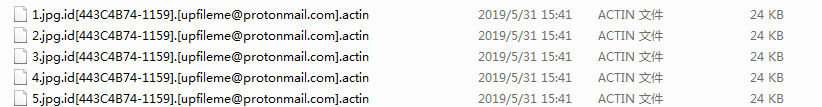

Информация и расширение Phobos похожи на Crysis, кроме того, способ передачи тоже на Crysis похож. Таким образом, Phobos легко ошибочно принят за CrySis. Объем обратной связи вымогателей значительно увеличился в этом месяце, и несколько вариантов с большими передачами изменят суффикс файла на actin、phobos、acton и так далее.

На основании переименованного имени файла мы можем определить разницу между Phobos и Crysis:

- Crysis переименовал формат файла: оригинальное имя файла. Id-xxxxxxxx. [Почтовый ящик]. Суффикс

- Phobos переименовал формат файла: оригинальное имя файла. Id [xxxxxxxx-xxxx]. [Mailbox]. Суффикс

Информация о подсказках, используемая в интерфейсе информации о подсказках вымогателей, такая же, как в Crysis, поэтому трудно различить два семейства вымогателей по информации подсказок.

Информация о подсказках, используемая в интерфейсе информации о подсказках вымогателей, такая же, как в Crysis, поэтому трудно различить два семейства вымогателей по информации подсказок.

Раскрытие информации хакеров

Ниже покажен контактный адрес электронной почты вымогателей, используемый хакерами с мая 2019 года:

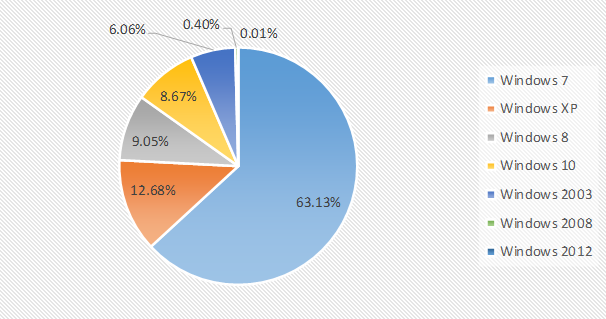

Анализ данных защиты сервера

Согласно анализу данных в апреле и мае 2019 года, мы обнаружили, что доля системы XP значительно увеличилась с 5,92%(заняла 4-ое место в предыдущем месяце)до 9,05% (заняла 2-ое место в этом месяце).

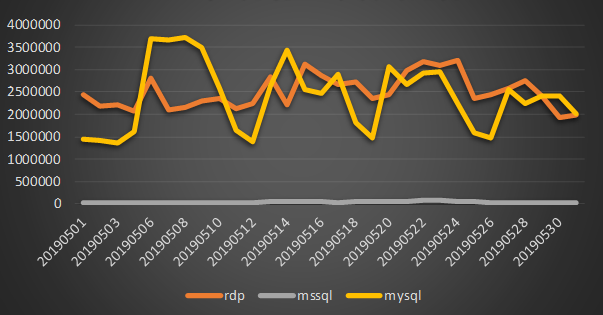

Согласно анализу данных атак с использованием слабых паролей в апреле и мае, количество атак с использованием слабых паролей значительно снизилось в этом месяце. Снижение объема атак происходит в основном по слабым паролям к базе данных Mysql, а высокий пик снизился с более чем 7 миллионов до 400 миллионов, возвращаясь к относительно «нормальному» пику атаки.

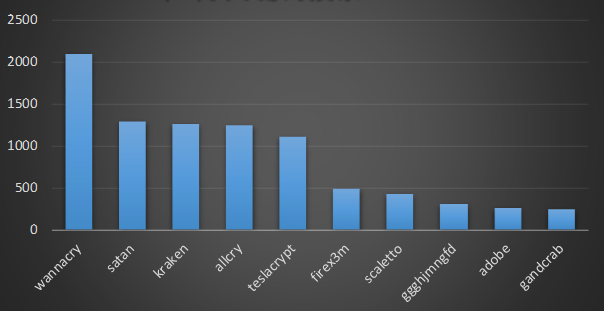

Ключевое слово вымагателей

Поскольку в семьях WannaCry, AllCry, TeslaCrypt, Satan и kraken произошли крупномасштабные вспышки и длительные передачи или из-за большого числа жертв, эти вирусы заняли вышие места в раннем поиске и оставались в столбце рекомендаций в течение длительного времени,что легко влияет на результаты поиска. В будущем в ежемесячном ТОП10 больше не будем показывать эти семьи.

Мы подсчитали ключевые слова вымогателей, которые пользователи искали в этом месяце. Ниже показаны ключевые слова с большим объемом поиска:

- Firex3m: принадлежит к семейству вымогателей X3m, он в основном использует грубую силу для взлома паролей удаленного рабочего стола для ручной доставки вирусов. Данный вирус был взломан Инструментом дешефр. По-вымагателей 360.

- Ale Scaletto: принадлежит к семейству GlobeImpsoter, его объем передачи больше всех в этом месяце.

- GGGHJMNGFD: принадлежит семейству Attention. Данное семейство вымогателей также поставило вирус вручную, взломав пароль удаленного рабочего стола. Оно начало распространяться в марте 2019 года. В настоящее время было найдено три варианта, и суффиксы файлов будет изменены на: OOOKJYHCTVDF、GGGHJMNGFD、

- Adobe: принадлежит к семейству Crysis. Суффикс Adobe — один из наиболее часто используемых суффиксов в данном семействе вымогателей.

- GandCrab: автор данного вымогателя прекратил обновление GandCrab после объявления о прибыли в 2 миллиарда долларов, что шокирует всех.

Резюме

Атака на сервер по-прежнему является основным направлением современного вымогателей. Предприятия должны усилить свои возможности управления информационной безопасностью, особенно слабые пароли, уязвимости, общий доступ к файлам и управление удаленными рабочими столами, чтобы противостоять угрозе вымогателей. Здесь мы даем администратору несколько советов:

- Не используйте одну учетную запись и пароль на разных компьютерах .

- Пароль должен быть достаточным длиным и сложным, и следует периодически меняться.

- Общая папка с важной информацией должна быть настроена на контроль доступа и вам надо регулярно создавать резервные копии.

- Регулярно обнаруживайте уязвимости в системах и программном обеспечении и своевременно их исправляйте.

- Периодически проверяйте сервер, чтобы избавить от наличого исключения. Диапазон просмотра включает в себя:

а) Есть ли новый аккаунт?

б) Гость включен?

в) Есть ли какие-либо нарушения в системном журнале Windows?

г) Есть ли ненормальный перехват антивирусного программного обеспечения

Из-за того, что вымогатели, которые вновь появились в этом месяце, атакуют персональный компьютер, мы рекомендуем пользователям:

- Установите 360 Total Security и убедитесь, что он работает нормально.

- Загрузите программу с официального канала.

- Не добавляйте в доверие незнакомые программные обеспечения, если они были заблокированы антивирусным программным обеспечением.

Подробнее о 360 Total Security