Введение

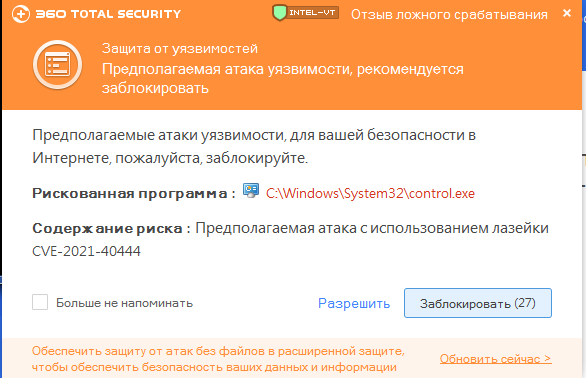

Windows Activator был популярным инструментом для злоумышленников для распространения троянских вирусов. Недавно 360 Центр безопасности обнаружил новый вид программы-вымогатели, который был распространен путем маскировки в качестве Windows Activator. Благодаря нашему точному анализу, мы обнаружили, что эта программа-вымогатель имеет скрытую конфигурационную функцию, которая может просматривать и изменять информацию о ключах и подсказках, используемых для шифрования, а также получать ключ дешифрования через этот интерфейс.

Распросранение вирусов

Рисунок 1: Activator в комплекте с программой-вымогателей

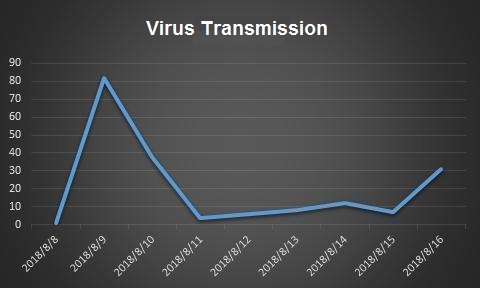

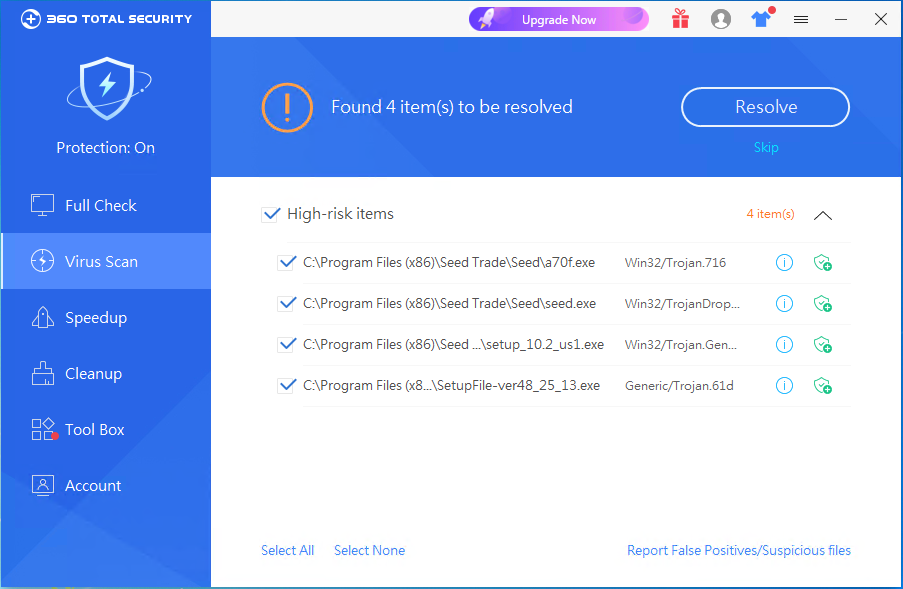

Троянские программы включены в Windows Activator и распространяются через некоторые зарубежные сетевые диски.Эта программа-вымогатлеь появилась в 7 августа и распространяется до сих пор. Хотя сам вирус уже был перехвачен программным обеспечением безопасности, но еще много компьютеров заражены каждый день.

Рисунок 2: Распросранение вирусов

Анализ

Мы выбрали один из образцов вируса для анализа:

Рисунок 3: Икона образца вируса

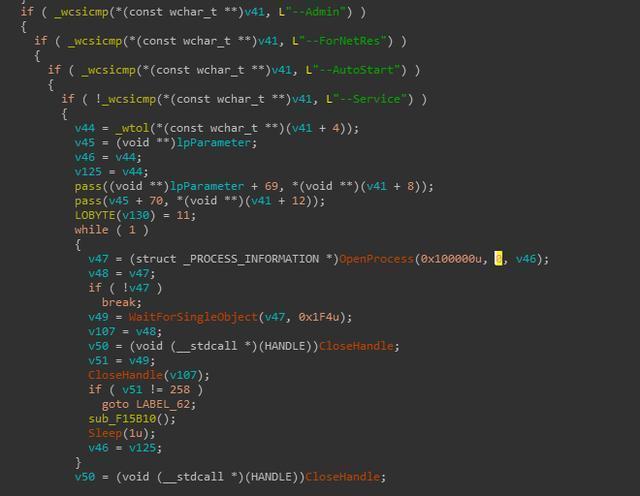

После запуска вируса он будет запущен снова с параметрами для реализации различных функций.

Различные функции реализованы с различными параметрами:

Рисунок 4: Процесс запущен

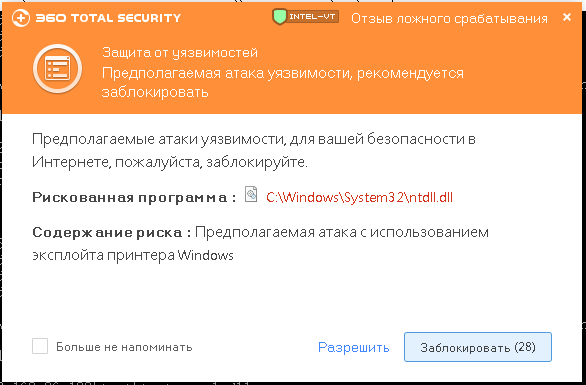

Скрытые функции отладки

Во время анализа мы обнаружили, что программа-вымогатель содержит скрытое окно, которое будет отображаться после нажатия F8. Эта страница конфигурации позволяет пользователям настраивать следующую информацию (очевидно, это функция отладки, которая поставляется с вирусом).

* Ключ зашифрованного файла

* Имя файла сообщения о вымогательстве

* Сообщение о вымогательстве

* Идентификатор пользователя

* Суффикс добавленного файла

Рисунок 5: Настройка окна 1

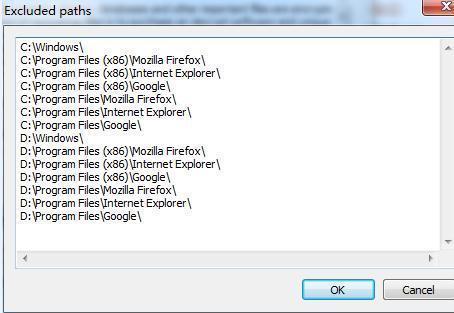

Распределитель также может установить каталог файлов, который должен автомотически быть пропущен. Содержимое диалогового окна ниже является настройками по умолчанию.

Рисунок 6: Настройка окна 2

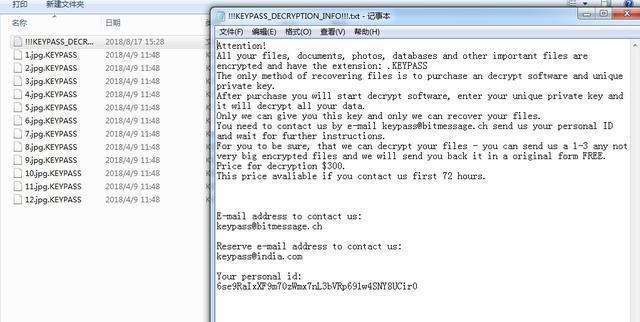

На рисунке показана ситуация перед зашифрованием файла:

Рисунок 7: Зашифрованный файл после изменения настроек

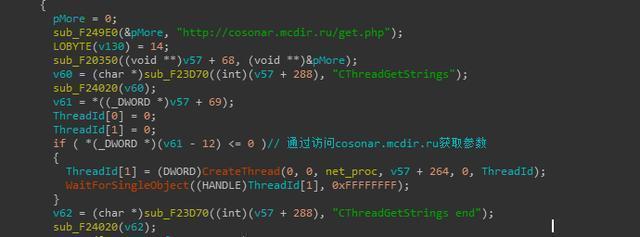

Кроме того, если параметр не может быть получен через cosonar.mcdir.ru/get.php, программа-вымогатель будет вызывать ключ зашифрования по умолчанию и идентификатор пользователя по умолчанию и передавать процессу,чтобы настроить окно.

Рисунок 8: Получить ключ и идентификатор

Рисунок 9. Ключ по умолчанию и идентификатор пользователя

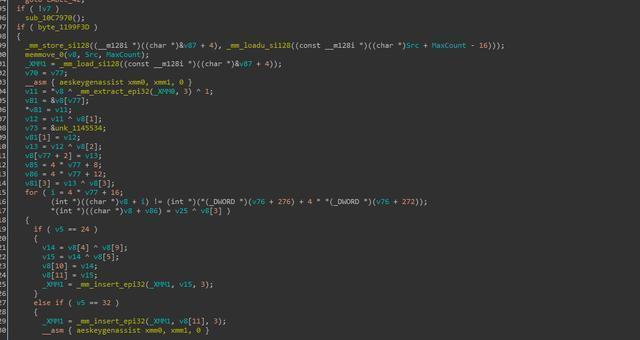

Шифрование документов

При создании вируса создатель обычно использует библиотеки шифрования Crypto, предоставляемой Microsoft,для реализации функции шифрования. Тем не менее, программа-вымогатель использует библиотеку с открытым исходным кодом CryptoPP. Для шифрования файлов вирус обрабатывает только первые 0x500000 байт (около 5 миллионов) файла. Последняя часть негабаритных файлов больше не будет зашифрована , а затем алгоритм AES вызывается для шифрования. Так возможность расшифровать файл оставлена.

Рисунок 10: Алгоритм AES, используемый для шифрования файлов

Напоминание

Распространение путем маскировки как обычного программного обеспечения является популярным средством распространения троянских вирусов, особенно различными типами инструментов дешифрования и плагинов. Пользователи могут защитить себя от этой программы-вымогатели через следующие способы:

1. Файлы, загруженные с неизвестных сайтов, должны запускаться с включенным антивирусным программным обеспечением.

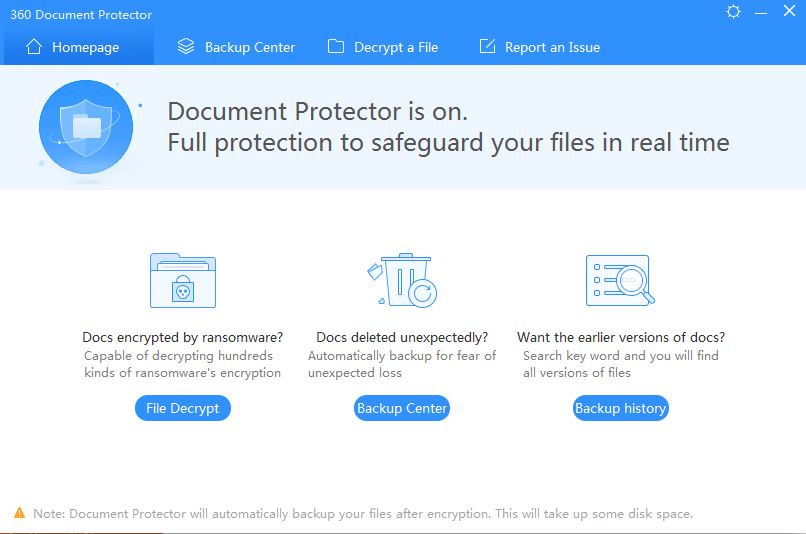

2. Защитите важные файлы с помощью нашего инструмента «360 Document Protector ».

Рисунок 11: 360 Document Protector

3. Выполнение резервного копирования важных файлов