Согласно мониторингу 360 Total Security, в сентябре распространение некоторых семейств вирусов уменьшилось, но общая доля осталась большой. В то же время, распространение семей Phobos и GlobeImposter продолжает расти. Воспроизведение вариантов вымогателей Nemty влечет за собой большие потери для пользователя. Жестокое распространение и много вариантов вымогателей представляют новые угрозы для личной и корпоративной безопасности.

Семейство GlobeImposter

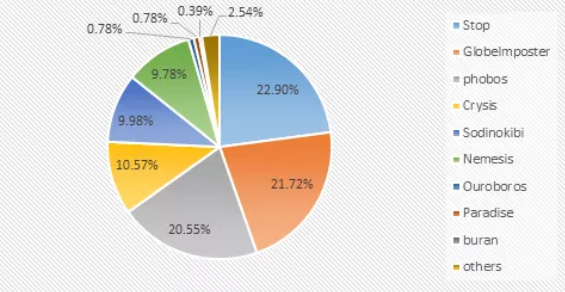

Согласно анализу доли семейства вымогательства в этом месяце, семейство «Стоп» слегка устало, по сравнению с прошлым месяцем доля сократилась на 12,24 процентных, но общий объем трафика по-прежнему занимает первое место с долей 22,90%. Семейства GlobeImposter и Фобос заняли второе место с долями 21.72% и 20.55%, и объем передачи неуклонно увеличивался, постепенно сокращая расстояние с вершиной списка.

Среди них вымогатель GlobeImposter стало «главным убийцей» с очевидным увеличением, который чрезвычайно вреден для предприятий. Коммуникатор-вымогатель обычно получает пароль машины после взрыва, затем использует машину как трамплин для продолжения работы во внутренней сети. Следовательно, если один компьютер в интрасети заражен, больше компьютеров будут заражены в интрасети. Кроме того, вымогатель обладает сильной деривационной способностью и он сам будет продолжать развиваться. После того, как в прошлом месяце появилась серия «Двенадцать лордов + 865», в этом месяце на ее основе была получена серия «Двенадцать лордов + 865 + -20», что приносло шантаж большему количеству компаний.

«Генная мутация» вируса Nemty устроил шторм выкупа

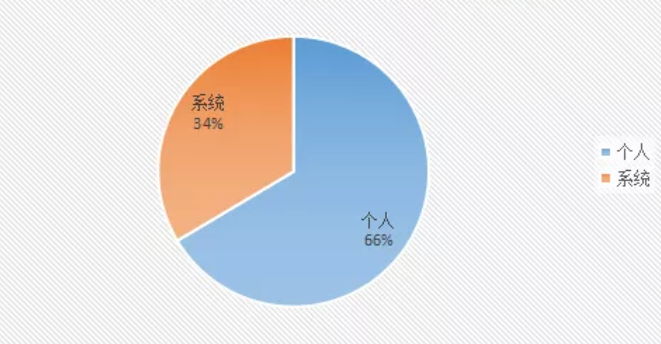

При анализе доли зараженных персональных систем и серверных систем в сентябре основными целями были отдельные пользователи, что тесно связано с текущим каналом распространения вымогателей. Sodinokidi и Nemty используют спам в качестве носителя для распространения, в то время как Stop распространяется путем маскировки в качестве инструментов активации и взлома программного обеспечения. Эти каналы приводят к тому, что персональная система становится основной частью зараженной системы.

Среди них, вымогатель Nemity разразился в августе, 360 Total Security снова провел мониторинг последнего варианта вируса выкупа Nemty 1,5 В сентябре. По данным мониторинга, вирусный вариант начал распространяться в больших количествах по электронной почте 23 сентября, добавляя ссылку на скачивание к содержанию письма, побуждая пользователя щелкнуть, чтобы загрузить и запустить вымогателей (кнопка «Загрузить сейчас» в рисунок ниже) Этот путь гораздо более запутанный, чем предыдущие вложения электронной почты. В то же время, страница оплаты, используемая в версии Nemty 1.5, запретила предыдущую темную сеть (пользователь должен использовать браузер Tor), чтобы получение «выкупа» зашифрованного файла было более удобным.

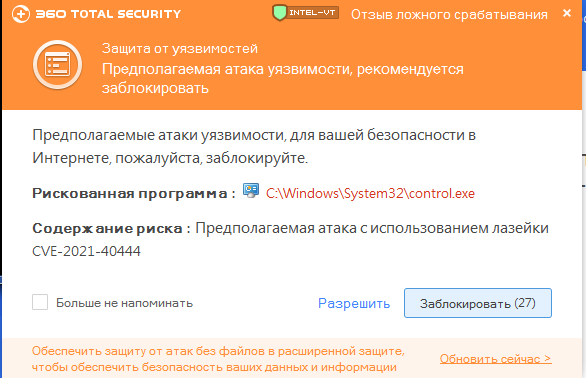

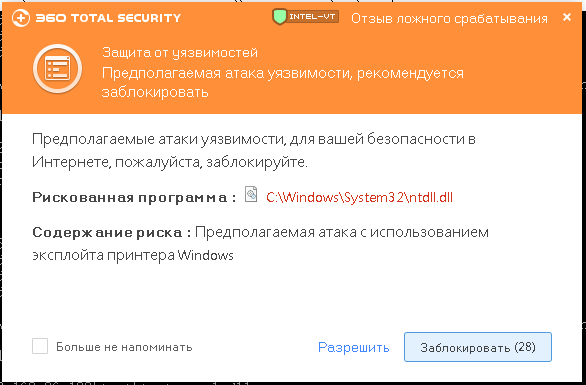

360 Total Security построил безопасную стену во всех направлениях

На 7-й Европейской конференции Интерпол-Интерпол по киберпреступности в докладе об оценке угроз организованной преступности в Интернете в 2019 году, совместно опубликованном Европолом и Интерполом, указывалось, что вымогатели по-прежнему являются самой большой угрозой для сетевой безопасности, и во всем мире необходимо укреплять сотрудничество в борьбе с киберпреступностью.

Перед лицом вышеупомянутых угроз безопасности большинству пользователей не нужно беспокоиться, в сентябре в инструмент дешифр. По-вымогателей добавили поддержку дешифрования для двух семейств вымогателей: Nemty и StopV2. Недавно семья вымогателей Nemty, появившаяся в конце августа, уже вошла в Toп 10. В то же время, согласно статистике дешифрования инструмента дешифрования в этом месяце, наиболее многочисленный дешифрованный вирус — GandCrab Ransomware. Большинство пользователей используют инструмет дешифр. По-вымогателей для расшифровки серии Stop.

По анализу ситуации с эпидемией вымогателей в сентябре атака вымогателей на сервер по-прежнему является основным направлением современной вымогателей. Поэтому для того, чтобы справиться с угрозой вымогателей, предприятиям необходимо усилить собственные возможности управления информационной безопасностью, такие как слабые пароли, уязвимости, обмен файлами и управление удаленными рабочими столами. 360 Total Security предлагает администраторам следующие целевые рекомендации:

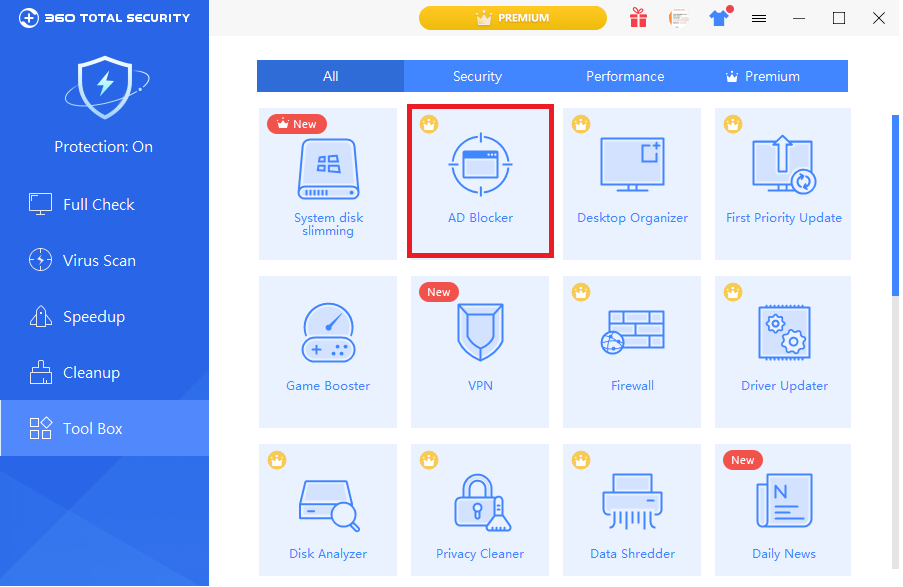

- Как можно скорее перейдите на сайт www.360totalsecurity.com, чтобы загрузить и установить 360 Total Security, чтобы полностью перехватить все виды атак вымогателей.

- Администраторы корпоративного сервера не должны использовать один и тот же номер учетной записи и пароль для нескольких компьютеров, надо обеспечивать сложность пароля для входа и выполнять регулярную замену.

- Общая папка с важными данными должна быть настроена на контроль доступа и регулярное резервное копирование; регулярно выявлять уязвимости в системе и программном обеспечении, а также своевременно вносить исправления.

- Отдельные пользователи должны загружать и устанавливать программное обеспечение по обычным каналам, использовать различные инструменты активации с осторожностью; для незнакомого программного обеспечения, если оно было перехвачено антивирусным программным обеспечением, не добавляйте доверие для продолжения работы.

- При обнаружении писем, отправленных незнакомыми людьми, будьте внимательны, чтобы проверить и не загружать вложение. Если вам нужно его скачать, пожалуйста, сначала проверьте приложение с помощью программного обеспечения безопасности.