Vor ein paar Tagen hat das Sicherheitsforschungsteam von Google Project Zero enthüllt, dass fast jeder Prozessor von Intel von einer neuen Klasse von Sicherheitslücken betroffen ist, darunter „Meltdown” und „Spectre”. Diese Lücken betreffen fast alle PCs, Laptops und Server weltweit. Sobald diese Schwachstellen angegriffen werden, können private Nutzerinformationen von böswilligen Akteuren erbeutet und offengelegt werden.

Intel, der riesige Prozessorhersteller, hat angegeben, System- und Firmware-Patches einzusetzen, um seine Prozessoren zu immunisieren, während Branchenexperten glauebn, dass eine Neugestaltung notwendig ist, um alle Schwachstellen anzugehen.

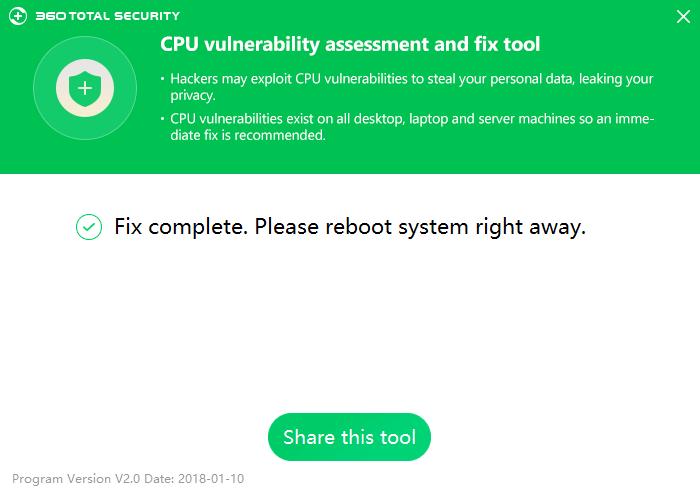

Trotzdem müssen sich Nutzer von 360 keine Sorgen machen, denn wir haben bereits unser Tool zur Schwachstellenfeststellung und Fehlerbehebung für die CPU herausgebracht, das das Eindringen mittels Ausnutzung dieser CPU-Schwachstellen blockieren kann. Es überprüft, ob diese CPU-Schwachstellen in Ihrem Computer vorhanden sind, und hilft Ihnen, mit einem Klick neue Patches herunterzuladen und zu installieren.

Download Now

Wie man solche Angriffe vermeidet und in Zukunft sicher bleibt?

Die Schwachstellen des Hauptprozessors haben Auswirkungen auf einen großen Bereich und klingen Furcht einflößend, aber wenn Sie ein gutes Computersicherheitsverhalten beibehalten, ist es nicht schwierig, sicher zu sein.

1. Halten Sie Ihr 360 Total Security auf dem neuesten Stand

2. Verwenden Sie „Patch up”, um Ihre Software auf dem neuesten Stand zu halten

3. Verwenden Sie „Driver Updater”, um Ihre Treiber immer auf dem neuesten Stand zu halten.

4. Verwenden Sie den „Privacy Cleaner”, um Ihre Online-Spuren zu löschen, damit Cyber-Kriminelle nicht Ihre Spur verfolgen können.

5. Machen Sie ein Upgrade auf Premium, damit Sie beim Support oberste Priorität haben können, wenn Sie irgendwelche Probleme haben.

Und vergessen Sie nicht, uns auf Facebook, Twitter, Google+ und VK zu folgen, und tragen Sie sich in unsere E-Mail-Liste ein, um immer über die aktuellsten Sicherheitsbedrohungen und die Lösungen informiert zu sein.

Mehr Infos zum 360 Total Security