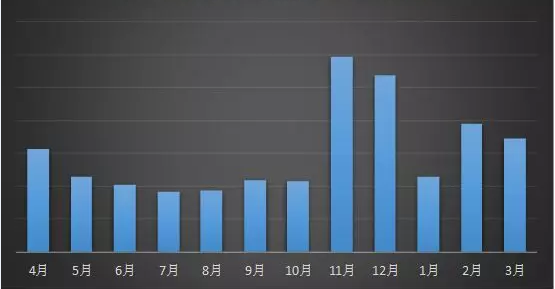

Согласно мониторингу Центра Безопасности 360, общая тенденция атаки вируса вымогателя относительно стабильна и в марте не было новых масштабных каналов распространения, самые многочисленные три целевые системы заражения – Windows 7, Windows Server 2008 и Windows 10. Объем обратной связи о службе защиты от вымогателей также немного снизился, но много обратных связей о новом вымогателе Paradise, что требует особого внимания.

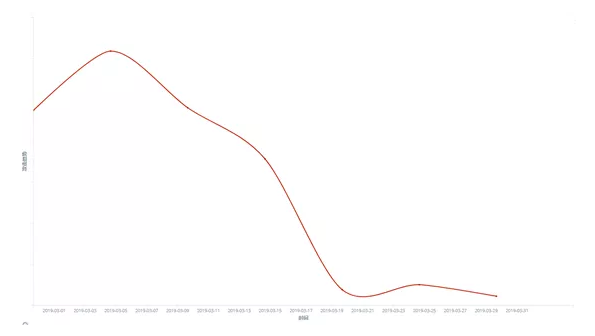

Рисунок 1. Статистика объема отзывов о вымогателях за последние 12 месяцев

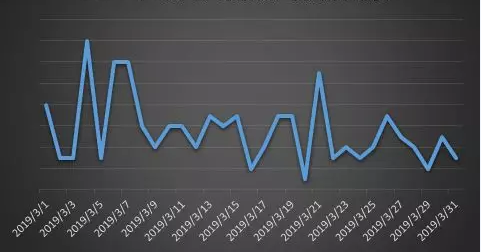

В этом месяце было три пика объема обратной связи, два из них произошли в начале месяца иза обновления версии вымогателя сатаны и большого распространения вымогателя GandCrab на веб-сайте Hang-Troy. Третий пик объема обратной связи пришелся на 21 марта, в основном потому, что два новых вымогателя Paradise и immortallock начали распространяться в Китае.

Рисунок 2. Тенденция объема обратной связи о вымогателях в марте 2019 г.

Вымогатель никогда не остановился

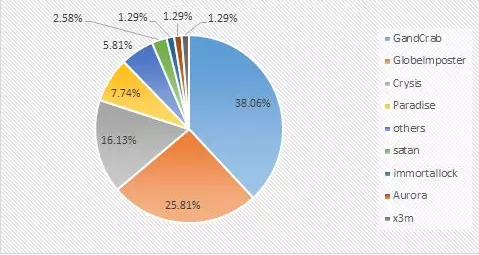

В анализе доли семейства вымогателей в этом месяце показали, что GandCrab занял на первое место с долей 38,06%, но снизилась на 8,5% по сравнению с февралем, GlobeImposter последовала за его с долей 25,10% , на треье место занял Crysis с долей 16,13%. Кроме того, стоит упомянуть, что доля новых вымогателей Paradise (7,74%) напрямую подскочила на четвертое место во второй половине этого месяца.

Вымогатель GandCrab

Вымогатель GandCrab, который занял на первое место в этом месяце, распрастранился в основном через три способа:

- № 1 Он распространяется по веб-сайту, в который встроен троянский вирус;

- № 2 По взрыву даленного рабочего стола и добавлению вируса вручную;

- № 3 По отправлению фишингового электронного письма. Пользователь вынужден загружать и запускать вложение с вымогателем , который заражал его системы.

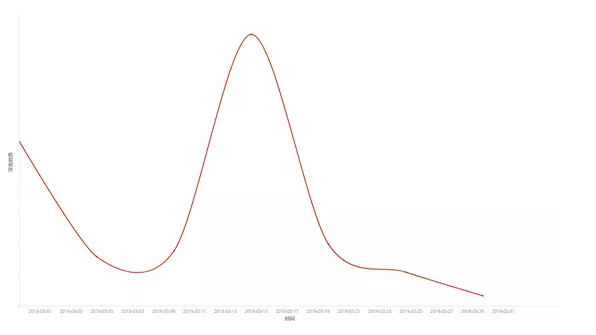

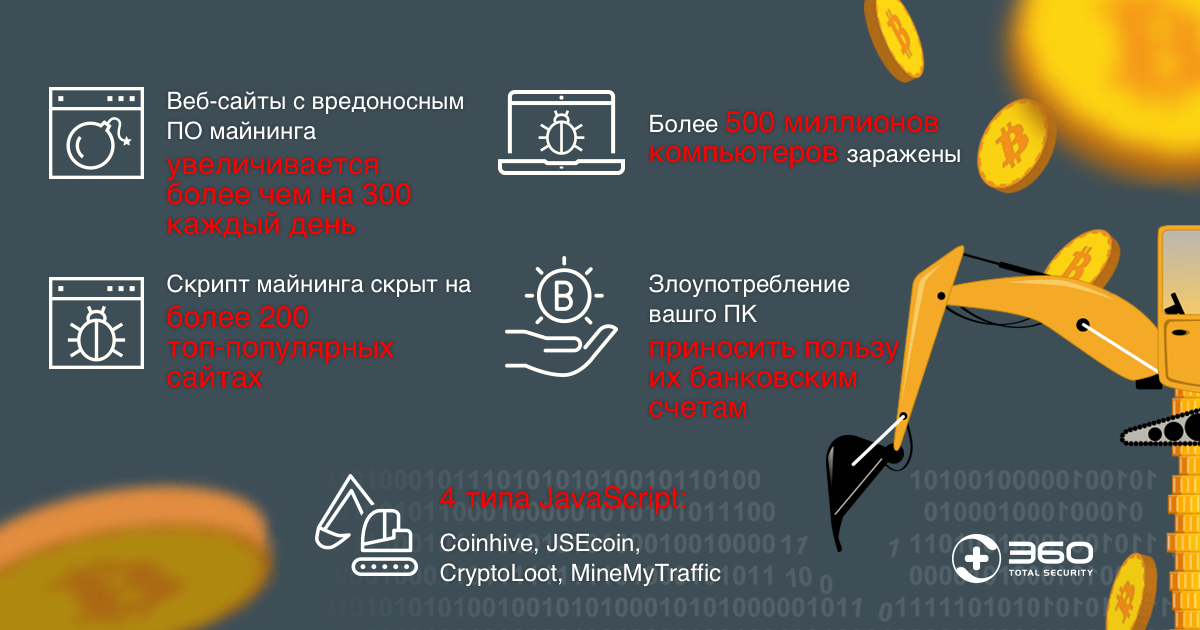

В основном, на веб-сайтах с вирусом используется инструмент Fallout Exploit Kit, который публично продается в темной сети. Центр безопасности 360 проверил его и обнаружил, что объем перехвата GandCrab резко вырос 17 марта, но это существенно не вызвал крупномасштабную инфекцию.

Рисунок 4. Карта ситуации распространения GandCrab через уязвимости

Вымогатель Сатана

В марте вымогатель сатана обновлялся несколько раз,1-ого марта злоумышленник значительно увеличил объем атаки, чтобы распространить свой последний вариант. Мастер дешифрования 360 расшифровал данный вариант (с добавлением evopro). Впоследствии автор вымогателей также добавил суффиксы Appro и Satan_pro, а мастер дешифрования 360 также впервые представил поддержку.

Вымогатель Paradise

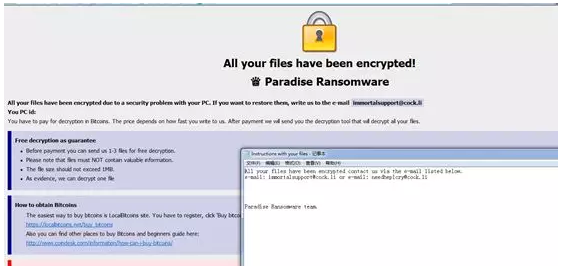

Вымогатель Paradise — самая заразная из новых вырусов вымогателей (вирус был замечен в 2018 году, что распространился путем взлома паролей удаленного рабочего стола и ручного отравления). Напоминаемая информация, генерируемая вымогателями, и формат зашифрованных имен файлов — все это симулятор Вымогателя Crysis; в то время как канал распространения имитирует канал вымогателей GandCrab, который распространяется путем покупки инструмента для уязвимости Fallout Exploit Kit в темной сети.

Стоит напоминать, что только четыре варианта этого вымогателя появились в этом месяце (модифицированные суффиксы-.exploit, .p3rf0rm4, .paradise, .pro). В соответствии с текущими вариантами скоростей и способов распространения, вымогатель Paradise может стать одним из самых быстрорастущих вымогателей в ближайшие месяцы.

Рисунок 6. Оповещение вымогателя Paradise

Вымогатель CRYPTED

27-ого марта Центр Безопасности 360 обнаружил, что хакеры запустили новый вирус вымогатель «CRYPTED!» , что атаковал сотни домашних компьютеров, через уязвимость WinRAR, связанный с удаленным выполнением кода CVE-2018-20250, используя поддельные начальные ресурсы.

Хакер выбирает более быстрый алгоритм шифрования TEA, а оригинальный ключ хранится в виде ресурсов в вымогателе. После того, как вымогатель извлекает оригинальный ключ, оригинальный ключ содержит первый символ имени зашифрованного файла, чтобы сформировать уникальный ключ шифрования для каждого файла, зашифровав его содержимое и вымогав у жертвы 0,1 биткоин как выкуп. Тем не менее, пользователям не нужно беспокоиться об этом, инструмент дешифрования 360 поддерживает дешифрование вируса, пользователи могут загрузить и установить 360 Total Security, чтобы использовать инструмент дешифрования 360 для восстановления зашифрованных документов.

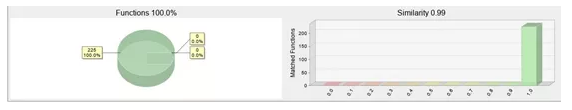

Вымогатель GlobeImposter

Кроме того, Центр безопасности 360 обнпружил, что выпустился новый вариант вымогателя GlobeImposter по имени «auchentoshan» в этом месяце, в данном варианте только изменились суффикс зашифрованного файла и информация о вымогательстве, код на 99% аналогичен предыдущей версии, режим распространения по-прежнему происходит путем взрыва удаленного рабочего стола и ручного ввода пароля после его получения.

Избегайте слабых парольных атак с помощью входа сложных паролей

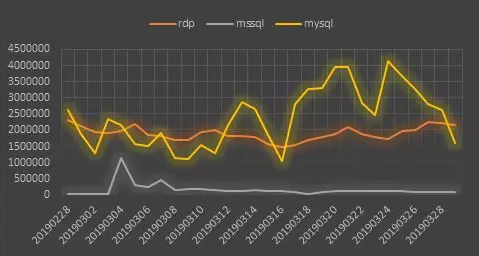

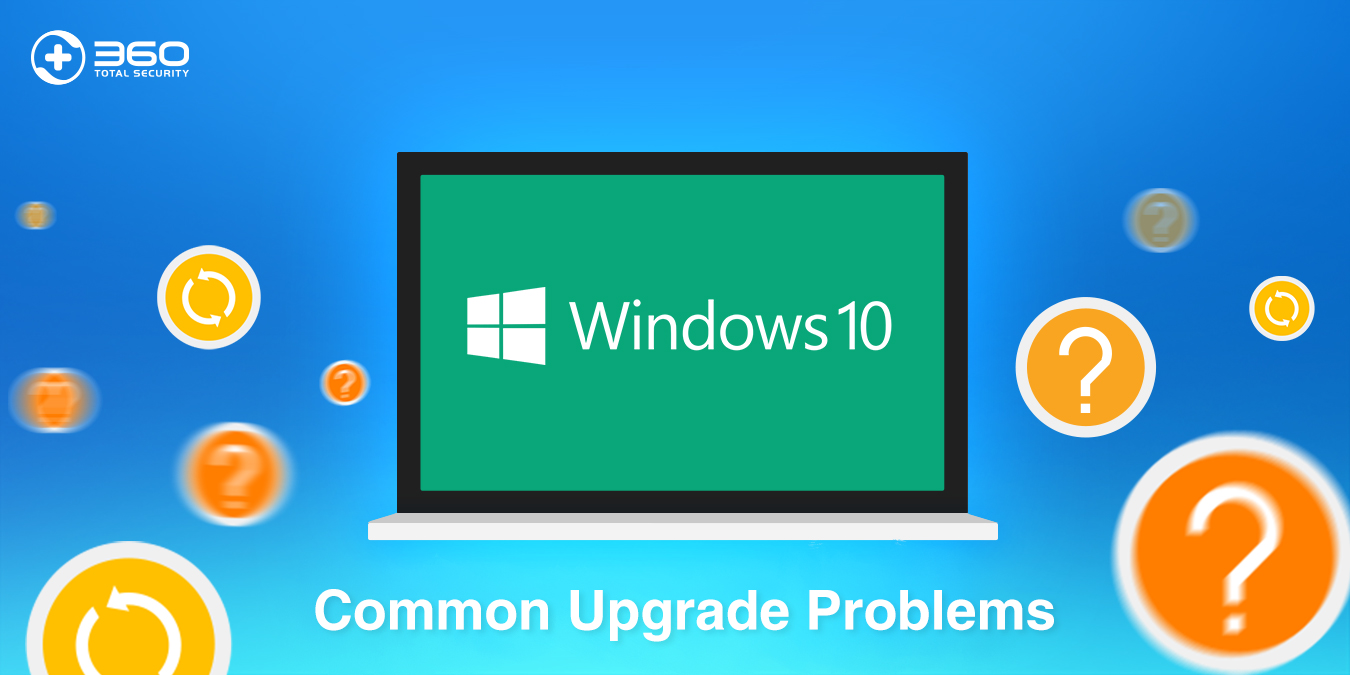

Кроме того, благодаря статистическому анализу данных об слабых парольных атаках, отслеживаемых Центром безопасности 360, мы обнаружили, что общая тенденция атак на слабые пароли MySQL имеет большие взлеты и падения, а атака на MYSQL стала самым популярным объектом для хакеров.

Тенденция слабых парольных атак RDP (Удаленный рабочий стол) относительно стабильна. В сочетании с распространением вымогателей центр безопасности 360 рекомендует пользователям использовать сложные компьютерные пароли, устанавливать 360 total security и включать защиту системы для защиты личной конфиденциальности и безопасности имущества.

Предприятия должны усилить свои возможности управления информационной безопасностью, особенно слабыми паролями, уязвимостями, общими доступами к файлам и удаленными рабочими столами, чтобы справиться с угрозой вымогателей. Здесь мы даем администратору несколько советов:

- Не используйте одну учетную запись и пароль в разных машинах

- Пароль должен быть достаточно длинным и сложным и регулярно заменяться.

- Общая папка с важной информацией должна быть настроена на контроль доступа и пользователями надо регулярно создавать резервные копии.

- Регулярно выявляйте уязвимости в системах и программном обеспечении и своевременно их исправляйте.

- Периодически проверяйте сервер:

а) Есть ли новый аккаунт

б) Гость включен ли

в) В системном журнале Windows есть какие-либо отклонения

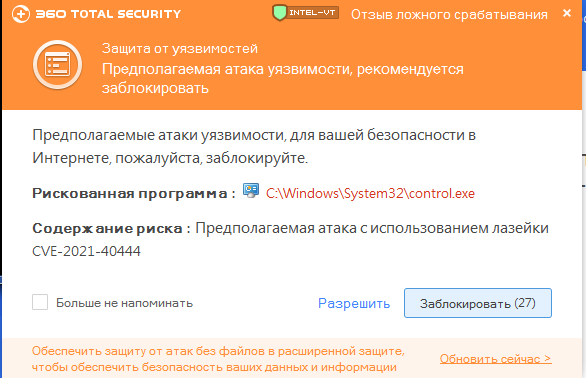

г) Есть ли ненормальный перехват в антивирусном программном обеспечении

Для защиты от атак на персональные компьютеры, мы рекомендуем пользователям:

- Перейдите по адресу http://www.360totalsecurity.com/, загрузите и установите 360 Total Security, чтобы перехватывать все виды атак вымогателей;

- Загрузите программу с официального канала.

- Если незнакомое программное обеспечение было перехвачено антивирусным программным обеспечением, не добавляйте доверие для предотвращение запуска вымогателей.