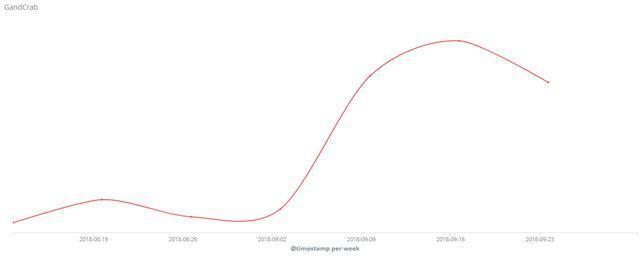

Die GandCrab-Ransomware ist eine der beliebtesten Ransomware-Familien der letzten Zeit. Die aktuellste Version der Ransomware wurde auf 5.0.1 aktualisiert. Das 360 Security-Center hat im September herausgefunden, dass sich die GandCrab-Ransomware rasch verbreitet und viele Dateien auf Windows-Servern verschlüsselt waren. Die Ransomware verbreitet sich derzeit durch verschiedene bekannte Sicherheitslücken, einschließlich durch das Fallout-Exploit-Tool, das im September hinzugefügt wurde.

Wie verbreitet sich GandCrab?

Derzeit wird GandCrab vorwiegend auf folgende Weise verbreitet:

1. Es tarnt sich als normale Software oder wird in gecrackter Software gebündelt, um Nutzer zum Download zu verleiten

2. Cracken schwacher Passwörter

3. Verwenden des Apache-Tomcat-Exploits

4. Verwenden der Jboss- und WebLogic-Serverfehler

5. Ausnutzen der Struts-Schwachstelle

Die letzten Änderungen der GandCrab-Auswahl

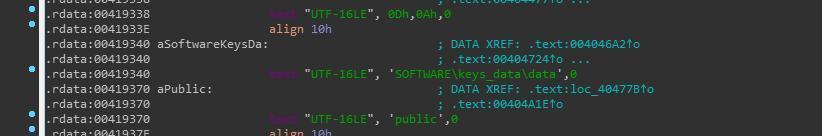

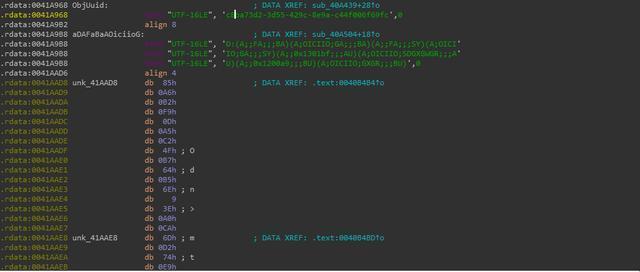

Die aktuellste Version der Ransomware generiert zufällig einen String von 5 Zeichen in der Länge des Datei-Suffix und schreibt das Suffix in das SOFTWAREkeys_datadata-Verzeichnis, statt ein festgesetztes Suffix zu nutzen:

Seit Kurzem steigendes Ausnutzen der Schwachstelle von Windows-10-Rechten (CVE-2018-0896):

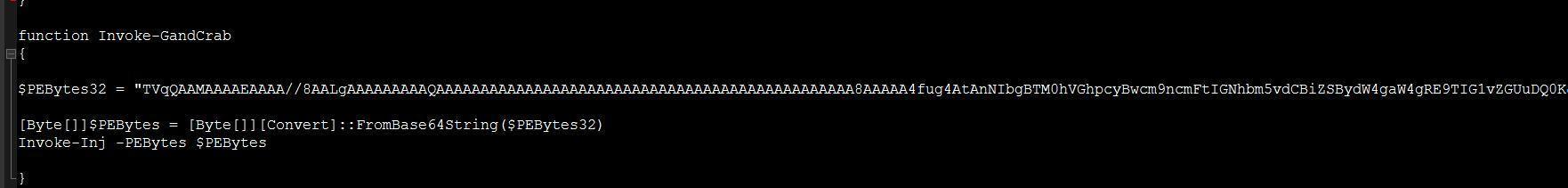

PowerShell-Skripte zur Verschlüsselung neu hinzugefügt:

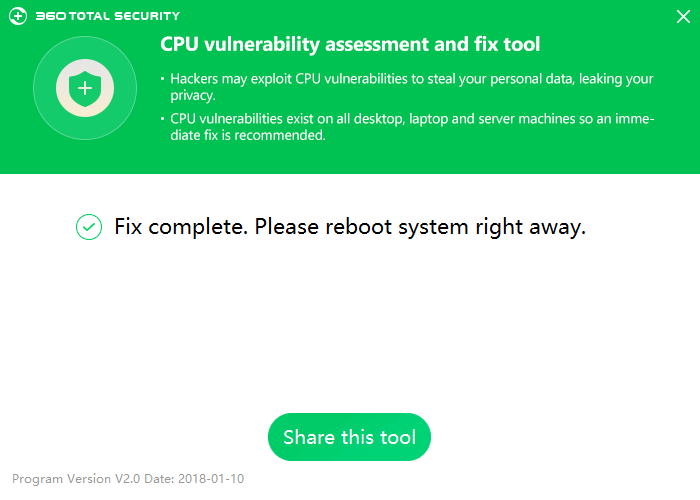

Erinnerung

Die Nutzer, die die oben erwähnten Server verwenden, sollten die Software der Server aktualisieren, um Sicherheitslücken zu schließen. Glücklicherweise kann 360 Total Security sich gegen solche Angriff zur Wehr setzen. Wir empfehlen Nutzern daher, 360 Total Security zu installieren, um ihre Systeme zu schützen.