360MarvelTeam, un equipo de investigación de seguridad de Qihoo 360, ha descubierto recientemente una vulnerabilidad típica en entornos de virtualización que permitiría un ataque DoS en QEMU. Publicado como CVE-2016-4037, la vulnerabilidad ha sido confirmada por RedHat. Al mismo tiempo, 360MarvelTeam ha descubierto la relación de esta vulnerabilidad con otra conocida, CVE-2015-8558, y ha facilitado una solución para ambas.

A causa de una vulnerabilidad conocida como VENOM (CVE-2015-3456), las máquinas virtuales (VM) ofrecidas por proveedores de servicios en la nube, se encontraban expuestas a ciberataques. La brecha permitía a los atacantes a bloquear el proceso de monitorización y ganar el control de la máquina y de todas las VM hospedadas en ella.

En el campo de la seguridad en virtualización, el fallo en una máquina virtual no es el único escenario de daño. Otras vulnerabilidades pueden ser explotadas para provocar un ataque de denegación de servicio (DoS en sus siglas en inglés), y consumir los recursos del sistema de todo el centro de datos.

Impacto

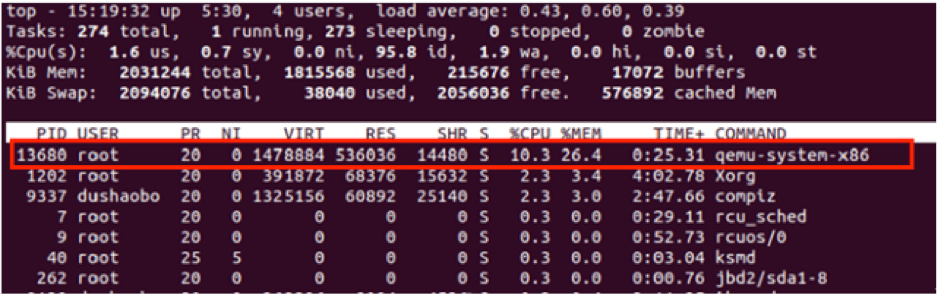

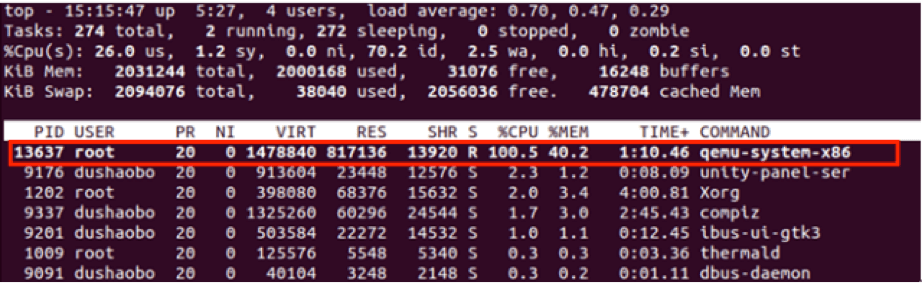

Los atacantes pueden aprovechar esta vulnerabilidad para realizar un ataque DoS en una maquina virtual consumiendo completamente los recursos de ésta. Sin embargo, el impacto de este ataque también afecta al servidor que hospeda esta máquina virtual, y por extensión al resto de VM en ella. Si se explota este fallo, el uso de la CPU se queda estancado en el 100%.

Solución

360MarvelTeam comunicó el descubrimiento del fallo al equipo QEMU, e inmediatamente ambos equipos se pusieron a trabajar para encontrar una solución. Una vez arreglado el fallo, Red Hat publicó los detalles de la vulnerabilidad, agradeciendo la contribución del equipo de Qihoo 360.